L'avvento dei broker di pacchetti di rete di nuova generazione ha portato a significativi progressi negli strumenti di gestione e sicurezza della rete. Queste tecnologie avanzate hanno permesso alle organizzazioni di diventare più agili e di allineare le proprie strategie IT con le iniziative aziendali. Tuttavia, nonostante questi sviluppi, persiste un punto cieco nel monitoraggio del traffico di rete che le organizzazioni devono affrontare.

Broker di pacchetti di rete (NPB)I dispositivi o le soluzioni software fungono da intermediari tra l'infrastruttura di rete e gli strumenti di monitoraggio. Consentono di visualizzare il traffico di rete aggregando, filtrando e distribuendo i pacchetti di rete a diversi strumenti di monitoraggio e sicurezza. I dispositivi di rete (NPB) sono diventati componenti cruciali delle reti moderne grazie alla loro capacità di migliorare l'efficienza operativa e rafforzare la sicurezza.

Con la proliferazione delle iniziative di trasformazione digitale, le organizzazioni si affidano sempre più a un'infrastruttura di rete complessa, composta da numerosi dispositivi e protocolli eterogenei. Questa complessità, unita alla crescita esponenziale del volume di traffico di rete, rende difficile per gli strumenti di monitoraggio tradizionali tenere il passo. I broker di pacchetti di rete offrono una soluzione a queste sfide, ottimizzando la distribuzione del traffico di rete, semplificando il flusso di dati e migliorando le prestazioni degli strumenti di monitoraggio.

Broker di pacchetti di rete di nuova generazionehanno ampliato le capacità dei tradizionali NPB. Questi progressi includono una maggiore scalabilità, migliori capacità di filtraggio, il supporto per vari tipi di traffico di rete e una maggiore programmabilità. La capacità di gestire grandi volumi di traffico e di filtrare in modo intelligente le informazioni rilevanti consente alle organizzazioni di ottenere una visibilità completa sulle proprie reti, identificare potenziali minacce e rispondere tempestivamente agli incidenti di sicurezza.

Inoltre, i dispositivi NPB di nuova generazione supportano un'ampia gamma di strumenti per la gestione e la sicurezza della rete. Tra questi figurano il monitoraggio delle prestazioni di rete (NPM), i sistemi di rilevamento delle intrusioni (IDS), la prevenzione della perdita di dati (DLP), l'analisi forense di rete e il monitoraggio delle prestazioni delle applicazioni (APM), solo per citarne alcuni. Fornendo a questi strumenti i flussi di traffico di rete necessari, le organizzazioni possono monitorare efficacemente le prestazioni della rete, rilevare e mitigare le minacce alla sicurezza e garantire la conformità ai requisiti normativi.

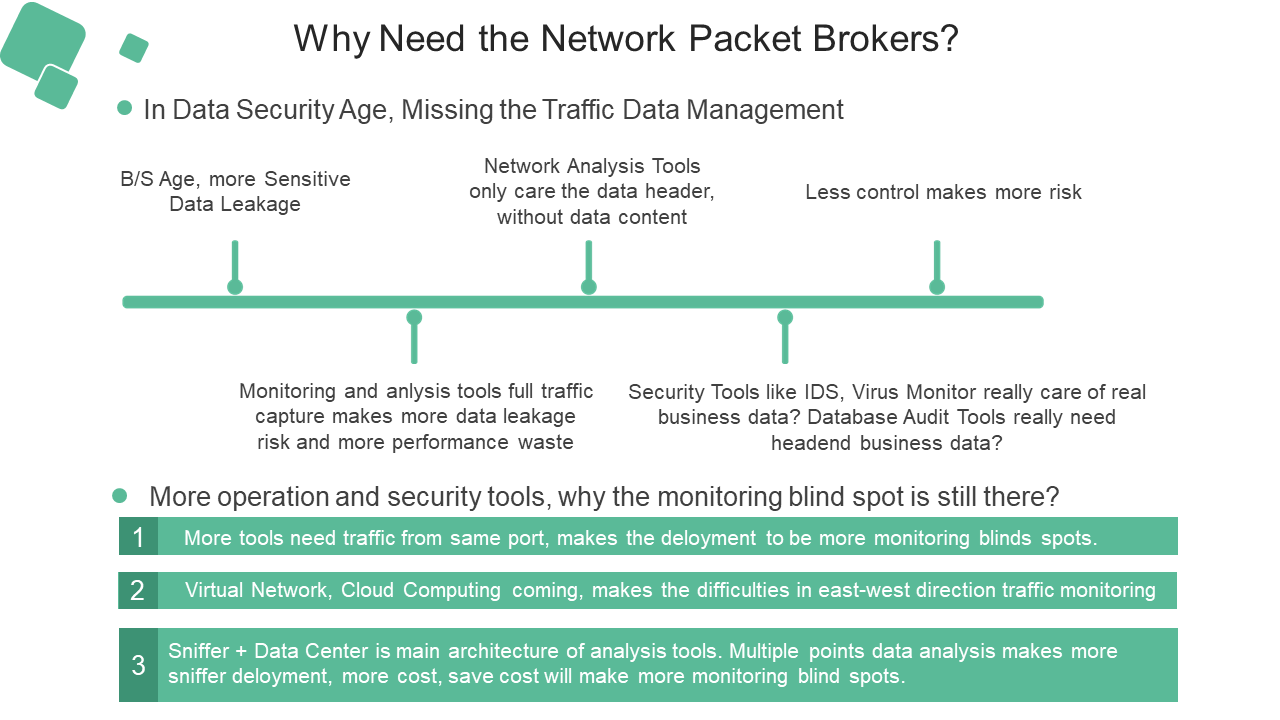

Tuttavia, nonostante i progressi nei broker di pacchetti di rete e la disponibilità di una vasta gamma di strumenti di monitoraggio e sicurezza, permangono dei punti ciechi nel monitoraggio del traffico di rete. Questi punti ciechi si verificano per diverse ragioni:

1. Crittografia:La diffusione di protocolli di crittografia come TLS e SSL ha reso difficile l'ispezione del traffico di rete alla ricerca di potenziali minacce. Sebbene i provider di servizi di rete (NPB) possano ancora raccogliere e distribuire traffico crittografato, la mancanza di visibilità sul contenuto crittografato limita l'efficacia degli strumenti di sicurezza nel rilevare attacchi sofisticati.

2. IoT e BYOD:Il crescente numero di dispositivi Internet of Things (IoT) e la tendenza Bring Your Own Device (BYOD) hanno ampliato significativamente la superficie di attacco delle organizzazioni. Questi dispositivi spesso eludono i tradizionali strumenti di monitoraggio, creando punti ciechi nel monitoraggio del traffico di rete. I sistemi NPB di nuova generazione devono adattarsi alla crescente complessità introdotta da questi dispositivi per mantenere una visibilità completa sul traffico di rete.

3. Ambienti cloud e virtualizzati:Con la diffusione del cloud computing e degli ambienti virtualizzati, i modelli di traffico di rete sono diventati più dinamici e distribuiti su diverse posizioni. Gli strumenti di monitoraggio tradizionali faticano a catturare e analizzare il traffico in questi ambienti, lasciando punti ciechi nel monitoraggio del traffico di rete. I sistemi NPB di nuova generazione devono integrare funzionalità native del cloud per monitorare efficacemente il traffico di rete in ambienti cloud e virtualizzati.

4. Minacce avanzate:Le minacce informatiche sono in continua evoluzione e diventano sempre più sofisticate. Poiché gli aggressori diventano sempre più abili nell'eludere il rilevamento, le organizzazioni necessitano di strumenti di monitoraggio e sicurezza avanzati per identificare e mitigare efficacemente queste minacce. I tradizionali NPB e gli strumenti di monitoraggio legacy potrebbero non disporre delle funzionalità necessarie per rilevare queste minacce avanzate, creando punti ciechi nel monitoraggio del traffico di rete.

Per colmare queste lacune, le organizzazioni dovrebbero adottare un approccio olistico al monitoraggio della rete che combini sistemi di monitoraggio della rete avanzati (NPB) con sistemi di rilevamento e risposta alle minacce basati sull'intelligenza artificiale. Questi sistemi sfruttano algoritmi di machine learning per analizzare il comportamento del traffico di rete, rilevare anomalie e rispondere automaticamente alle potenziali minacce. Integrando queste tecnologie, le organizzazioni possono superare i punti ciechi del monitoraggio del traffico di rete e migliorare la propria postura di sicurezza complessiva.

In conclusione, sebbene l'avvento dei broker di pacchetti di rete di nuova generazione e la disponibilità di un maggior numero di strumenti per la gestione e la sicurezza della rete abbiano notevolmente migliorato la visibilità della rete, permangono ancora dei punti ciechi di cui le organizzazioni devono essere consapevoli. Fattori come la crittografia, l'IoT e il BYOD, gli ambienti cloud e virtualizzati e le minacce avanzate contribuiscono a questi punti ciechi. Per affrontare efficacemente queste sfide, le organizzazioni dovrebbero investire in NPB avanzati, sfruttare i sistemi di rilevamento delle minacce basati sull'intelligenza artificiale e adottare un approccio olistico al monitoraggio della rete. In questo modo, le organizzazioni possono ridurre significativamente i punti ciechi nel monitoraggio del traffico di rete e migliorare la sicurezza complessiva e l'efficienza operativa.

Data di pubblicazione: 9 ottobre 2023