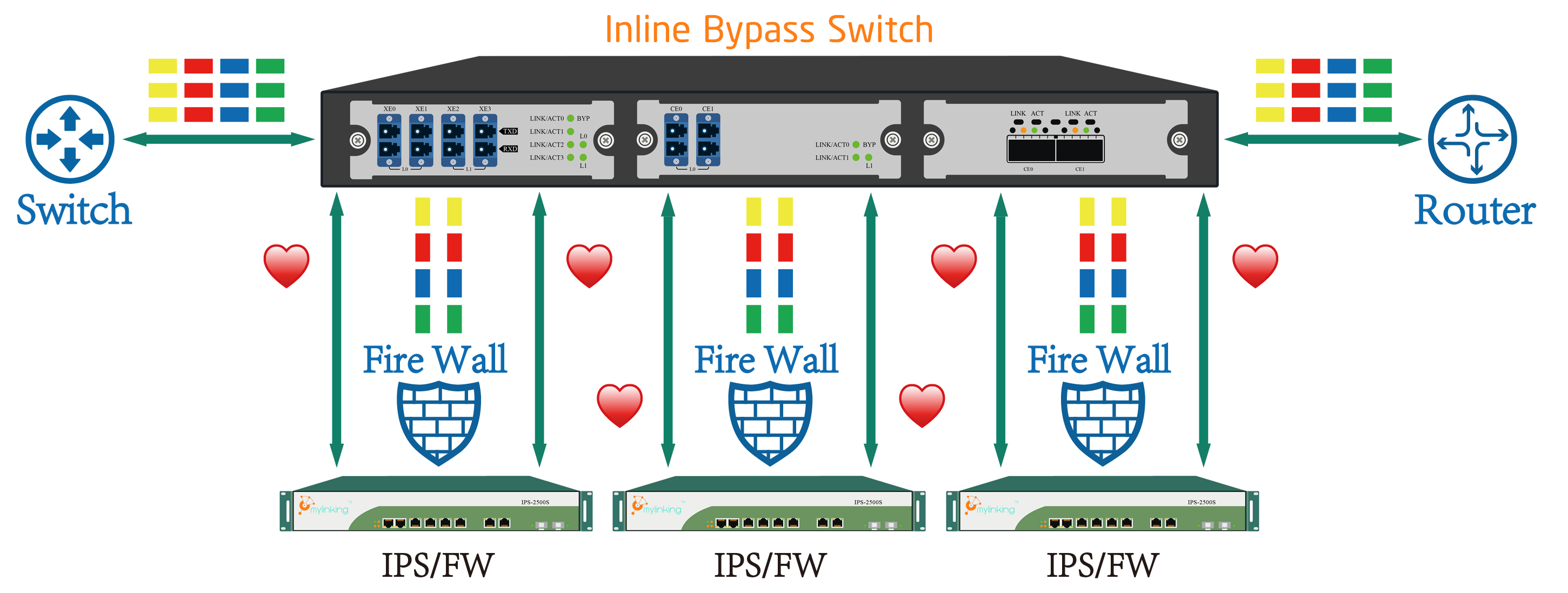

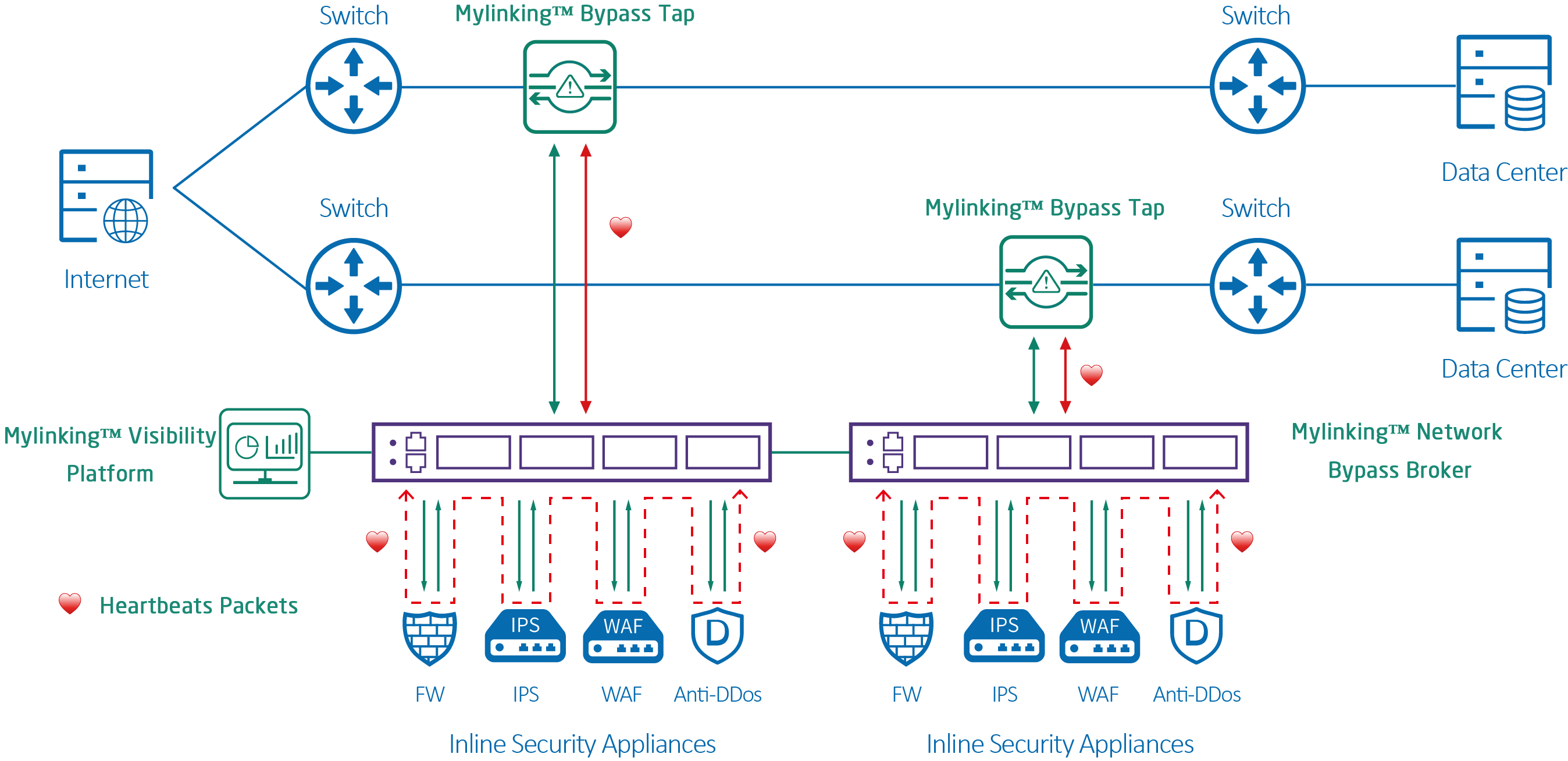

I TAP di bypass di rete Mylinking™ con tecnologia heartbeat offrono sicurezza di rete in tempo reale senza compromettere l'affidabilità o la disponibilità della rete. I TAP di bypass di rete Mylinking™ con modulo di bypass 10/40/100G forniscono le prestazioni ad alta velocità necessarie per connettere gli strumenti di sicurezza e proteggere il traffico di rete in tempo reale senza perdita di pacchetti.

Innanzitutto, cos'è il bypass?

In genere, un dispositivo di sicurezza di rete viene utilizzato tra due o più reti, come ad esempio una rete Intranet e una rete esterna. Il programma applicativo sul dispositivo di sicurezza di rete analizza i pacchetti di rete per determinare la presenza di minacce e quindi inoltra i pacchetti secondo determinate regole di routing. Se il dispositivo di sicurezza di rete è difettoso, ad esempio a seguito di un'interruzione di corrente o di un guasto, i segmenti di rete collegati al dispositivo perderanno il contatto tra loro. In questo caso, se è necessario che una rete rimanga connessa all'altra, è necessario effettuare un inoltro bypass.

Bypass, come suggerisce il nome, è una funzione di bypass che consente di instradare fisicamente due reti direttamente attraverso il sistema del dispositivo di sicurezza di rete in presenza di uno specifico evento scatenante (interruzione di corrente o spegnimento). Una volta abilitato il bypass, in caso di guasto del dispositivo di sicurezza di rete, le reti connesse al dispositivo di bypass possono comunicare tra loro. In questo caso, il dispositivo di bypass non elabora i pacchetti di rete.

In secondo luogo, la classificazione Bypass viene applicata nei seguenti modi:

Il bypass è suddiviso nelle seguenti modalità: modalità di controllo o modalità di attivazione

1. Attivato dall'alimentazione. In questa modalità, la funzione Bypass è abilitata quando il dispositivo non è acceso. Quando il dispositivo viene acceso, il Bypass viene immediatamente disattivato.

2. Controllato tramite GPIO. Dopo aver effettuato l'accesso al sistema operativo, è possibile utilizzare i GPIO per azionare porte specifiche e controllare l'interruttore Bypass.

3. Tramite controllo Watchdog. Questa è un'estensione del Metodo 2. È possibile utilizzare il Watchdog per controllare l'attivazione e la disattivazione del programma GPIO Bypass, in modo da monitorarne lo stato. In questo modo, il Bypass può essere riattivato dal Watchdog in caso di arresto anomalo della piattaforma.

Nelle applicazioni pratiche, questi tre stati spesso coesistono, soprattutto i due stati 1 e 2. Il metodo di applicazione generale è il seguente: quando il dispositivo è spento, il Bypass è attivo. Dopo l'accensione del dispositivo, il BIOS può gestire il Bypass. Dopo che il BIOS ha preso il controllo del dispositivo, il Bypass rimane attivo. Il Bypass viene disattivato per consentire il funzionamento dell'applicazione. Durante l'intero processo di avvio, non si verifica praticamente alcuna disconnessione di rete.

Infine, analisi del principio di implementazione del bypass.

1. Livello hardware

A livello hardware, il relè viene utilizzato principalmente per realizzare il bypass. Questi relè sono collegati principalmente ai cavi di segnale di ciascuna porta di rete sulla porta di rete bypassata. La figura seguente utilizza un cavo di segnale per illustrare la modalità di funzionamento del relè.

Prendiamo come esempio l'attivazione tramite alimentazione. In caso di interruzione di corrente, l'interruttore del relè passerà a 1, ovvero il pin Rx della porta RJ45 di LAN1 comunicherà direttamente con il pin Tx della porta RJ45 di LAN2. Quando il dispositivo viene riaccenduto, l'interruttore tornerà a 2. Questa operazione deve essere eseguita tramite un'app su questo dispositivo.

2. Livello software

Nella classificazione del bypass, si parla di GPIO e Watchdog per controllare e attivare il bypass. In effetti, entrambi i metodi azionano il GPIO, che a sua volta controlla il relè sull'hardware per effettuare il salto corrispondente. Nello specifico, se il GPIO corrispondente è impostato su alto, il relè salterà in posizione 1. Viceversa, se il GPIO è impostato su basso, il relè salterà in posizione 2.

Per il bypass del watchdog, infatti, sulla base del controllo GPIO descritto sopra, si aggiunge il controllo Bypass del watchdog. Dopo l'attivazione del watchdog, si imposta l'azione su bypass nel BIOS. Il sistema abilita la funzione watchdog. Una volta attivato il watchdog, viene abilitato il bypass della porta di rete corrispondente, portando il dispositivo in stato di bypass. In realtà, anche il bypass è controllato dai GPIO. In questo caso, la scrittura a basso livello sui GPIO viene eseguita dal watchdog e non è necessaria alcuna programmazione aggiuntiva per scrivere sui GPIO.

La funzione di bypass hardware è una caratteristica essenziale dei prodotti per la sicurezza di rete. Quando il dispositivo è spento o inattivo, le porte interne ed esterne possono essere fisicamente collegate tra loro, formando un cavo di rete. In questo modo, il traffico dati degli utenti può attraversare il dispositivo senza risentirne in base al suo stato attuale.

Data di pubblicazione: 6 febbraio 2023