Cos'è il bypass?

Le apparecchiature di sicurezza di rete sono comunemente utilizzate tra due o più reti, ad esempio tra una rete interna e una rete esterna. Le apparecchiature di sicurezza di rete, attraverso l'analisi dei pacchetti di rete, determinano se esiste una minaccia, dopo averli elaborati secondo determinate regole di routing per inoltrarli in uscita e se l'apparecchiatura di sicurezza di rete ha subito un malfunzionamento. Ad esempio, dopo un'interruzione di corrente o un crash, i segmenti di rete collegati al dispositivo vengono disconnessi l'uno dall'altro. In questo caso, se ciascuna rete deve essere connessa tra loro, deve apparire la funzione Bypass.

La funzione Bypass, come suggerisce il nome, consente alle due reti di connettersi fisicamente senza dover passare attraverso il sistema del dispositivo di sicurezza di rete attraverso uno specifico stato di attivazione (interruzione di corrente o crash). Pertanto, in caso di guasto del dispositivo di sicurezza di rete, le reti connesse al dispositivo Bypass possono comunicare tra loro. Naturalmente, il dispositivo di rete non elabora i pacchetti sulla rete.

Come classificare la modalità di applicazione Bypass?

Il bypass è suddiviso in modalità di controllo o trigger, che sono le seguenti

1. Attivato dall'alimentazione. In questa modalità, la funzione Bypass si attiva allo spegnimento del dispositivo. Se il dispositivo viene riacceso, la funzione Bypass verrà disattivata immediatamente.

2. Controllato da GPIO. Dopo aver effettuato l'accesso al sistema operativo, è possibile utilizzare GPIO per azionare porte specifiche per controllare lo switch Bypass.

3. Controllo tramite Watchdog. Questa è un'estensione della modalità 2. È possibile utilizzare il Watchdog per controllare l'abilitazione e la disabilitazione del programma GPIO Bypass per controllarne lo stato. In questo modo, in caso di crash della piattaforma, il Bypass può essere aperto dal Watchdog.

Nelle applicazioni pratiche, questi tre stati spesso coesistono, in particolare le due modalità 1 e 2. Il metodo applicativo generale è il seguente: quando il dispositivo è spento, il Bypass è abilitato. Dopo l'accensione del dispositivo, il Bypass viene abilitato dal BIOS. Dopo che il BIOS ha preso il controllo del dispositivo, il Bypass rimane abilitato. Disattivare il Bypass affinché l'applicazione possa funzionare. Durante l'intero processo di avvio, non si verifica praticamente alcuna disconnessione dalla rete.

In cosa consiste l'implementazione del principio di bypass?

1. Livello hardware

A livello hardware, i relè vengono utilizzati principalmente per realizzare il bypass. Questi relè sono collegati ai cavi di segnale delle due porte di rete bypass. La figura seguente mostra la modalità di funzionamento del relè utilizzando un solo cavo di segnale.

Prendiamo come esempio il trigger di alimentazione. In caso di interruzione di corrente, l'interruttore nel relè passerà allo stato 1, ovvero l'Rx sull'interfaccia RJ45 di LAN1 si collegherà direttamente all'RJ45 Tx di LAN2 e, quando il dispositivo è acceso, l'interruttore si collegherà a 2. In questo modo, se è necessaria la comunicazione di rete tra LAN1 e LAN2, è necessario farlo tramite un'applicazione sul dispositivo.

2. Livello software

Nella classificazione del Bypass, GPIO e Watchdog sono menzionati per controllare e attivare il Bypass. In effetti, entrambi questi metodi gestiscono il GPIO, che a sua volta controlla il relè sull'hardware per effettuare il salto corrispondente. Nello specifico, se il GPIO corrispondente è impostato su livello alto, il relè salterà alla posizione 1 di conseguenza, mentre se il GPIO è impostato su livello basso, il relè salterà alla posizione 2 di conseguenza.

Per il Watchdog Bypass, in realtà viene aggiunto il controllo Watchdog Bypass sulla base del controllo GPIO di cui sopra. Dopo che il watchdog ha effetto, impostare l'azione su bypass nel BIOS. Il sistema attiva la funzione watchdog. Dopo che il watchdog ha effetto, il bypass della porta di rete corrispondente viene abilitato e il dispositivo entra in stato di bypass. In realtà, anche il bypass è controllato dal GPIO, ma in questo caso la scrittura dei livelli bassi sul GPIO viene eseguita dal Watchdog e non è richiesta alcuna programmazione aggiuntiva per scrivere il GPIO.

La funzione di bypass hardware è una funzionalità obbligatoria dei prodotti per la sicurezza di rete. Quando il dispositivo viene spento o si blocca, le porte interne ed esterne vengono collegate fisicamente per formare un cavo di rete. In questo modo, il traffico dati può passare direttamente attraverso il dispositivo senza essere influenzato dallo stato corrente del dispositivo.

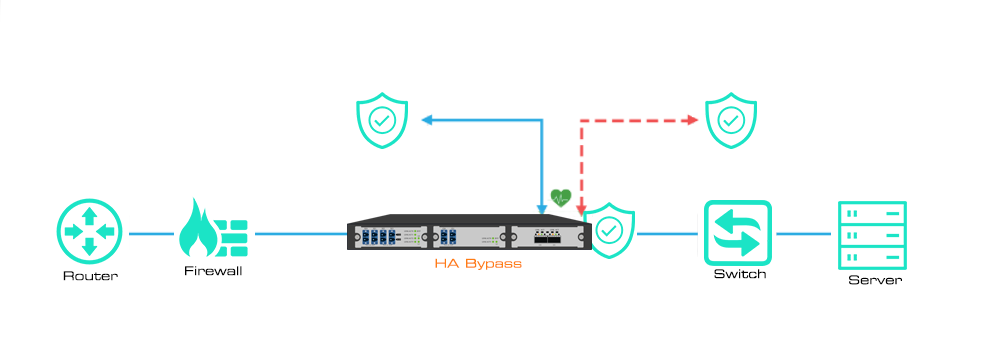

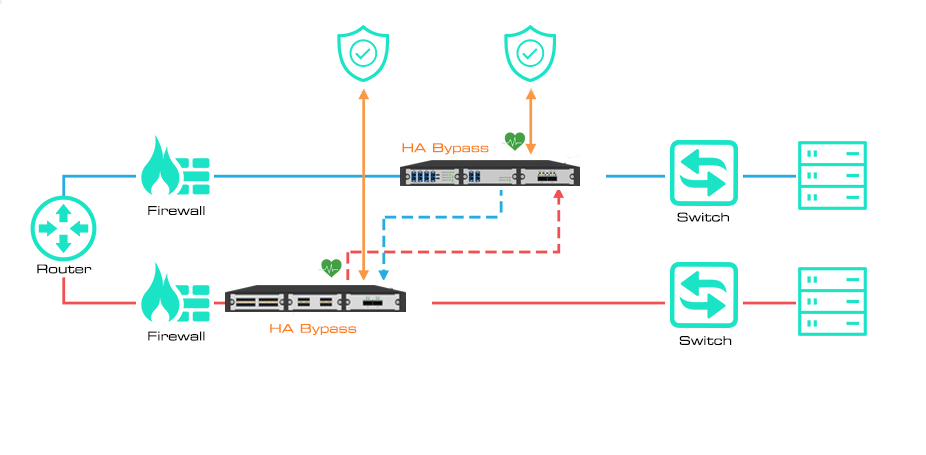

Applicazione ad alta disponibilità (HA):

Mylinking™ offre due soluzioni ad alta disponibilità (HA): Active/Standby e Active/Active. La soluzione Active Standby (o Active/Passive) viene implementata su strumenti ausiliari per garantire il failover dai dispositivi primari a quelli di backup. La soluzione Active/Active viene implementata su collegamenti ridondanti per garantire il failover in caso di guasto di un dispositivo Active.

Mylinking™ Bypass TAP supporta due strumenti in linea ridondanti, che possono essere implementati nella soluzione Attivo/Standby. Uno funge da dispositivo primario o "Attivo". Il dispositivo Standby o "Passivo" riceve comunque traffico in tempo reale tramite la serie Bypass, ma non è considerato un dispositivo in linea. Ciò fornisce ridondanza "Hot Standby". In caso di guasto del dispositivo attivo e Bypass TAP che smette di ricevere heartbeat, il dispositivo Standby assume automaticamente il ruolo di dispositivo primario e torna online immediatamente.

Quali sono i vantaggi che puoi ottenere con il nostro Bypass?

1-Assegnare il traffico prima e dopo lo strumento in linea (come WAF, NGFW o IPS) allo strumento fuori banda

2-La gestione simultanea di più strumenti in linea semplifica lo stack di sicurezza e riduce la complessità della rete

3-Fornisce filtraggio, aggregazione e bilanciamento del carico per i collegamenti in linea

4-Ridurre il rischio di tempi di inattività non pianificati

5-Failover, alta disponibilità [HA]

Data di pubblicazione: 23-12-2021