Introduzione

Il traffico di rete è il numero totale di pacchetti che attraversano il collegamento di rete nell'unità di tempo, ed è l'indice di base per misurare il carico di rete e le prestazioni di inoltro. Il monitoraggio del traffico di rete ha lo scopo di acquisire i dati complessivi dei pacchetti di trasmissione di rete e le statistiche, mentre l'acquisizione dei dati sul traffico di rete consiste nell'acquisizione dei pacchetti di dati IP di rete.

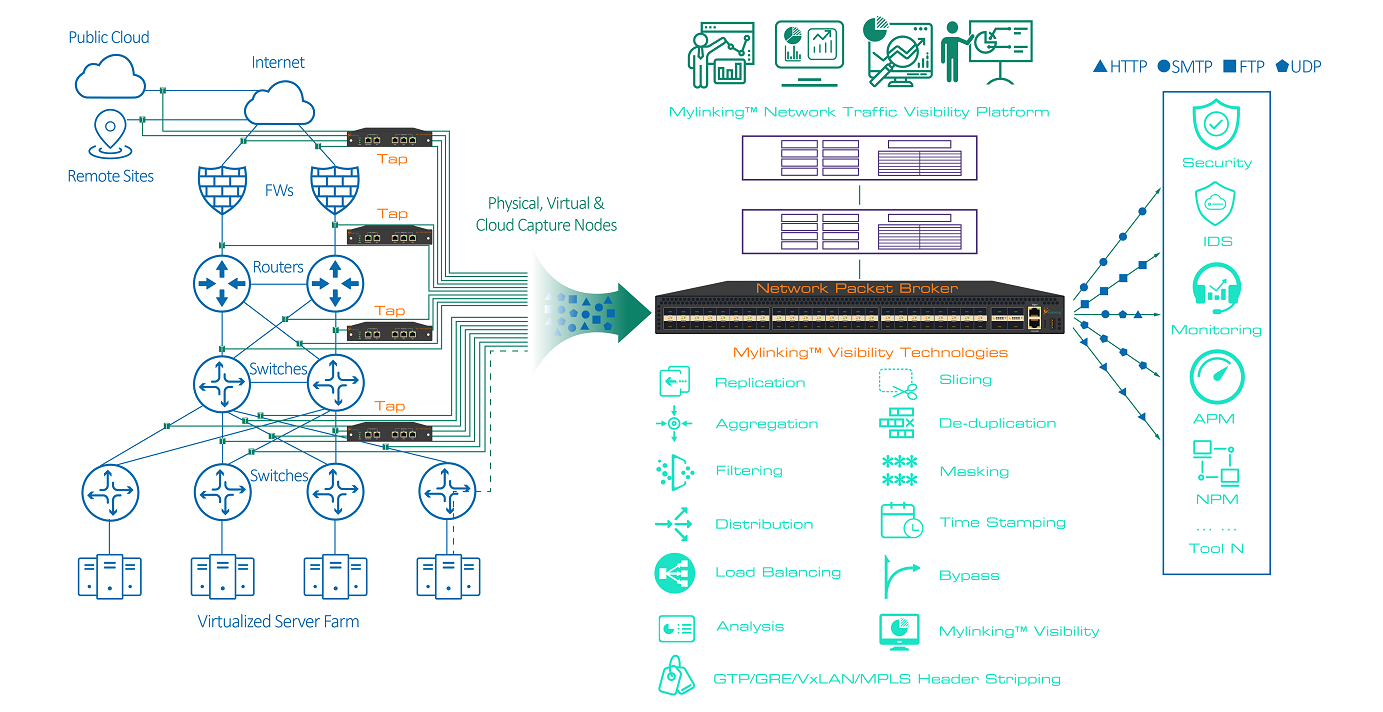

Con l'espansione della scala di rete Q dei data center, il sistema applicativo è sempre più ricco, la struttura di rete è sempre più complessa, i servizi di rete sui requisiti di risorse di rete sono sempre più elevati, le minacce alla sicurezza di rete sono sempre più numerose, il funzionamento e la manutenzione di requisiti raffinati continuano a migliorare, la raccolta e l'analisi del traffico di rete sono diventate un mezzo di analisi indispensabile per l'infrastruttura dei data center. Attraverso l'analisi approfondita del traffico di rete, i gestori di rete possono accelerare l'individuazione dei guasti, analizzare i dati delle applicazioni, ottimizzare la struttura di rete, le prestazioni del sistema e il controllo di sicurezza in modo più intuitivo e accelerare l'individuazione dei guasti. La raccolta del traffico di rete è la base del sistema di analisi del traffico. Una rete di acquisizione del traffico completa, ragionevole ed efficace è utile per migliorare l'efficienza dell'acquisizione, del filtraggio e dell'analisi del traffico di rete, soddisfare le esigenze di analisi del traffico da diverse angolazioni, ottimizzare gli indicatori di prestazioni di rete e aziendali e migliorare l'esperienza e la soddisfazione degli utenti.

È molto importante studiare i metodi e gli strumenti di acquisizione del traffico di rete per comprendere e utilizzare efficacemente la rete, monitorarla e analizzarla accuratamente.

Il valore della raccolta/acquisizione del traffico di rete

Per quanto riguarda la gestione e la manutenzione dei data center, l'istituzione di una piattaforma unificata di acquisizione del traffico di rete, combinata con una piattaforma di monitoraggio e analisi, può migliorare notevolmente il livello di gestione della gestione e della manutenzione nonché la continuità aziendale.

1. Fornire una fonte di dati di monitoraggio e analisi: il traffico di interazione aziendale sull'infrastruttura di rete ottenuto tramite l'acquisizione del traffico di rete può fornire la fonte di dati necessaria per il monitoraggio della rete, il monitoraggio della sicurezza, i big data, l'analisi del comportamento dei clienti, l'analisi e l'ottimizzazione dei requisiti della strategia di accesso, tutti i tipi di piattaforme di analisi visiva, nonché l'analisi dei costi, l'espansione e la migrazione delle applicazioni.

2. Capacità di tracciabilità completa a prova di errore: attraverso l'acquisizione del traffico di rete, è possibile realizzare analisi retrospettive e diagnosi di errore dei dati storici, fornire supporto ai dati storici per i reparti di sviluppo, applicazione e business e risolvere completamente il problema della difficile acquisizione delle prove, della bassa efficienza e persino della negabilità.

3. Migliorare l'efficienza della gestione dei guasti. Fornendo una fonte dati unificata per la rete, il monitoraggio delle applicazioni, il monitoraggio della sicurezza e altre piattaforme, è possibile eliminare l'incoerenza e l'asimmetria delle informazioni raccolte dalle piattaforme di monitoraggio originali, migliorare l'efficienza nella gestione di tutti i tipi di emergenze, individuare rapidamente il problema, riprendere l'attività e migliorare il livello di continuità operativa.

Classificazione della raccolta/acquisizione del traffico di rete

L'acquisizione del traffico di rete consiste principalmente nel monitorare e analizzare le caratteristiche e le variazioni del flusso di dati della rete informatica al fine di comprendere le caratteristiche del traffico dell'intera rete. A seconda delle diverse fonti di traffico di rete, il traffico di rete è suddiviso in traffico di porte dei nodi di rete, traffico IP end-to-end, traffico di servizi specifici e traffico dati completo dei servizi utente.

1. Traffico delle porte dei nodi di rete

Il traffico sulle porte dei nodi di rete si riferisce alle statistiche informative sui pacchetti in entrata e in uscita sulla porta del dispositivo del nodo di rete. Include il numero di pacchetti di dati, il numero di byte, la distribuzione delle dimensioni dei pacchetti, la perdita di pacchetti e altre informazioni statistiche non di apprendimento.

2. Traffico IP end-to-end

Il traffico IP end-to-end si riferisce al livello di rete da una sorgente a una destinazione! Statistiche di pacchetti P. Rispetto al traffico delle porte dei nodi di rete, il traffico IP end-to-end contiene informazioni più abbondanti. Attraverso la sua analisi, possiamo conoscere la rete di destinazione a cui accedono gli utenti della rete, il che rappresenta una base importante per l'analisi, la pianificazione, la progettazione e l'ottimizzazione della rete.

3. Traffico del livello di servizio

Il traffico del livello di servizio contiene informazioni sulle porte del quarto livello (livello TCP day) oltre al traffico IP end-to-end. Ovviamente, contiene informazioni sui tipi di servizi applicativi che possono essere utilizzati per analisi più dettagliate.

4. Traffico completo dei dati aziendali dell'utente

Il traffico dati completo dei servizi utente è molto efficace per l'analisi di sicurezza, prestazioni e altri aspetti. L'acquisizione di tutti i dati dei servizi utente richiede una capacità di acquisizione estremamente elevata e una velocità e una capacità di archiviazione su disco rigido estremamente elevate. Ad esempio, l'acquisizione dei pacchetti di dati in arrivo dagli hacker può fermare determinati crimini o ottenere prove importanti.

Metodo comune di raccolta/acquisizione del traffico di rete

In base alle caratteristiche e ai metodi di elaborazione dell'acquisizione del traffico di rete, l'acquisizione del traffico può essere suddivisa nelle seguenti categorie: raccolta parziale e raccolta completa, raccolta attiva e raccolta passiva, raccolta centralizzata e raccolta distribuita, raccolta hardware e raccolta software, ecc. Con lo sviluppo dell'acquisizione del traffico, sono stati prodotti alcuni metodi di raccolta del traffico efficienti e pratici basati sulle idee di classificazione di cui sopra.

Le tecnologie di raccolta del traffico di rete includono principalmente la tecnologia di monitoraggio basata su traffic mirror, la tecnologia di monitoraggio basata sull'acquisizione di pacchetti in tempo reale, la tecnologia di monitoraggio basata su SNMP/RMON e la tecnologia di monitoraggio basata su protocolli di analisi del traffico di rete come NetiowsFlow. Tra queste, la tecnologia di monitoraggio basata su traffic mirror include il metodo TAP virtuale e il metodo distribuito basato su sonda hardware.

1. Basato sul monitoraggio del traffico

Il principio della tecnologia di monitoraggio del traffico di rete basata sul mirroring completo è quello di ottenere una copia e una raccolta di immagini senza perdite del traffico di rete attraverso il mirroring delle porte di apparecchiature di rete come switch o apparecchiature aggiuntive come splitter ottici e sonde di rete. Il monitoraggio dell'intera rete deve adottare uno schema distribuito, distribuendo una sonda su ogni collegamento e raccogliendo i dati di tutte le sonde tramite il server e il database in background, effettuando analisi del traffico e report a lungo termine dell'intera rete. Rispetto ad altri metodi di raccolta del traffico, la caratteristica più importante della raccolta di immagini del traffico è la possibilità di fornire informazioni complete a livello applicativo.

2. Basato sul monitoraggio dell'acquisizione di pacchetti in tempo reale

Basato sulla tecnologia di analisi dell'acquisizione di pacchetti in tempo reale, fornisce principalmente un'analisi dettagliata dei dati dal livello fisico al livello applicativo, concentrandosi sull'analisi del protocollo. Cattura i pacchetti di interfaccia in breve tempo per l'analisi ed è spesso utilizzato per realizzare una diagnosi rapida e la risoluzione di problemi e prestazioni di rete. Presenta i seguenti difetti: non riesce a catturare pacchetti con traffico elevato e tempi di elaborazione lunghi e non riesce ad analizzare l'andamento del traffico degli utenti.

3. Tecnologia di monitoraggio basata su SNMP/RMON

Il monitoraggio del traffico basato sul protocollo SNMP/RMON raccoglie alcune variabili relative a specifiche apparecchiature e informazioni sul traffico tramite il MIB del dispositivo di rete. Include: numero di byte in ingresso, numero di pacchetti non broadcast in ingresso, numero di pacchetti broadcast in ingresso, numero di pacchetti persi in ingresso, numero di errori nei pacchetti in ingresso, numero di pacchetti di protocollo sconosciuti in ingresso, numero di pacchetti in uscita, numero di pacchetti non broadcast in uscita, numero di pacchetti broadcast in uscita, numero di pacchetti persi in uscita, numero di errori nei pacchetti in uscita, ecc. Poiché la maggior parte dei router ora supporta lo standard SNMP, il vantaggio di questo metodo è che non sono necessarie apparecchiature di acquisizione dati aggiuntive. Tuttavia, include solo i dati più basilari, come il numero di byte e il numero di pacchetti, il che non è adatto per un monitoraggio del traffico complesso.

4. Tecnologia di monitoraggio del traffico basata su Netflow

Sulla base del monitoraggio del traffico di Nethow, le informazioni sul traffico fornite vengono espanse al numero di byte e pacchetti in base alle statistiche a cinque tuple (indirizzo IP sorgente, indirizzo IP di destinazione, porta sorgente, porta di destinazione, numero di protocollo), che consentono di distinguere il flusso su ciascun canale logico. Il metodo di monitoraggio ha un'elevata efficienza nella raccolta delle informazioni, ma non è in grado di analizzare le informazioni a livello fisico e a livello di collegamento dati e richiede l'utilizzo di alcune risorse di routing. Solitamente richiede il collegamento di un modulo funzionale separato all'apparecchiatura di rete.

Data di pubblicazione: 17-10-2024