Fornitore cinese OEM/ODM di bypass in linea 1G/10G/25G/40G/100G e di reti attive

Design modulare 2*Bypass più 1*Monitor, collegamenti 10/40/100GE, max 640 Gbps

Il nostro obiettivo è quello di fornire ai nostri utenti e acquirenti prodotti digitali portatili di altissima qualità e competitivi per OEM/ODM Cina, fornitori di bypass in linea 1G/10G/25G/40G/100G e di reti attive. Siamo disponibili a offrirvi le strategie ideali per la progettazione degli ordini in modo specialistico, se necessario. Nel frattempo, continuiamo ad acquisire nuove tecnologie e a produrre nuovi design per aiutarvi a distinguervi nel settore.

Il nostro compito è quello di servire i nostri utenti e acquirenti con prodotti digitali portatili della migliore qualità e aggressivi perTocco attivo, Rubinetto in rame cinese, Presa Ethernet, Interruttore di bypass in linea, rubinetto di reteI nostri obiettivi principali sono offrire ai nostri clienti in tutto il mondo un'eccellente qualità, prezzi competitivi, consegne puntuali e un servizio eccellente. La soddisfazione del cliente è il nostro obiettivo principale. Vi invitiamo a visitare il nostro showroom e i nostri uffici. Non vediamo l'ora di instaurare un rapporto commerciale con voi.

1- Panoramiche

Utilizzando Mylinking™ Smart Bypass Switch:

- Gli utenti possono installare/disinstallare in modo flessibile le apparecchiature di sicurezza senza che ciò influisca sulla rete corrente né interrompa;

- Interruttore di bypass del rubinetto di rete Mylinking™ con funzione di rilevamento intelligente dello stato per il monitoraggio in tempo reale dello stato di funzionamento normale del dispositivo di sicurezza seriale; una volta che si verifica un'eccezione di funzionamento del dispositivo di sicurezza seriale, la protezione verrà automaticamente bypassata per mantenere la normale comunicazione di rete;

- La tecnologia di protezione selettiva del traffico può essere utilizzata per implementare specifiche apparecchiature di sicurezza per la pulizia del traffico, con tecnologie di crittografia basate sulle apparecchiature di audit. È possibile eseguire efficacemente la protezione dell'accesso seriale per la specifica tipologia di traffico, alleggerendo la pressione di gestione del flusso del dispositivo in serie;

- La tecnologia Load Balanced Traffic Protection può essere utilizzata per la distribuzione in cluster di dispositivi seriali sicuri per soddisfare l'esigenza di sicurezza seriale in ambienti ad alta larghezza di banda.

Con il rapido sviluppo di Internet, la minaccia alla sicurezza delle informazioni di rete sta diventando sempre più seria, pertanto vengono utilizzate sempre più applicazioni di protezione della sicurezza informatica. Che si tratti di tradizionali dispositivi di controllo degli accessi (firewall) o di nuovi tipi di dispositivi di protezione più avanzati come sistemi di prevenzione delle intrusioni (IPS), piattaforme di gestione unificata delle minacce (UTM), sistemi di attacco anti-denial service (Anti-DDoS), gateway anti-span, sistemi di identificazione e controllo del traffico DPI unificati, molti dispositivi di sicurezza vengono distribuiti in serie nei nodi chiave della rete, con l'implementazione della relativa policy di sicurezza dei dati per identificare e gestire il traffico legale/illegale. Allo stesso tempo, tuttavia, la rete informatica genererà un notevole ritardo o addirittura un'interruzione della rete in caso di failover, manutenzione, aggiornamento, sostituzione delle apparecchiature e così via, in un ambiente applicativo di rete di produzione ad alta affidabilità, un problema che gli utenti non possono tollerare.

2- Funzionalità e tecnologie avanzate dell'interruttore di bypass del rubinetto di rete

Tecnologia Mylinking™ "SpecFlow" Protection Mode e "FullLink" Protection Mode

Tecnologia di protezione di commutazione bypass rapido Mylinking™

Tecnologia Mylinking™ “LinkSafeSwitch”

Tecnologia di inoltro/emissione di strategie dinamiche "WebService" Mylinking™

Tecnologia di rilevamento intelligente dei messaggi di heartbeat Mylinking™

Tecnologia di messaggi di battito cardiaco definibili Mylinking™

Tecnologia di bilanciamento del carico multi-link Mylinking™

Tecnologia di distribuzione intelligente del traffico Mylinking™

Tecnologia di bilanciamento dinamico del carico Mylinking™

Tecnologia di gestione remota Mylinking™ (HTTP/WEB, TELNET/SSH, caratteristica “EasyConfig/AdvanceConfig”)

3- Guida alla configurazione dell'interruttore di bypass della presa di rete

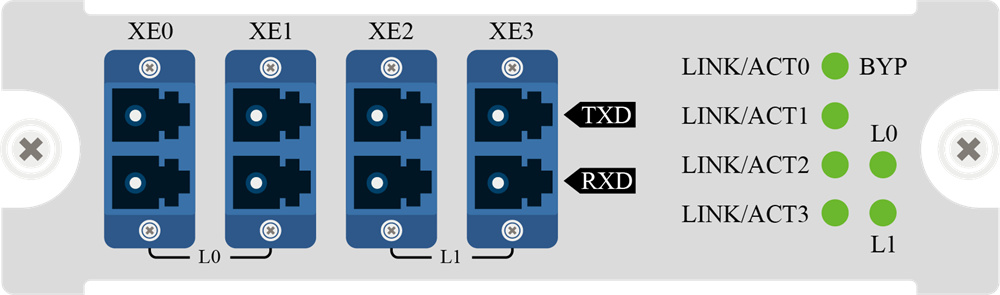

BYPASSSlot del modulo porta di protezione:

Questo slot può essere inserito in un modulo porta di protezione BYPASS con diverse velocità/numero di porta. Sostituendo diversi tipi di moduli, può supportare la protezione BYPASS di più collegamenti 10G/40G/100G.

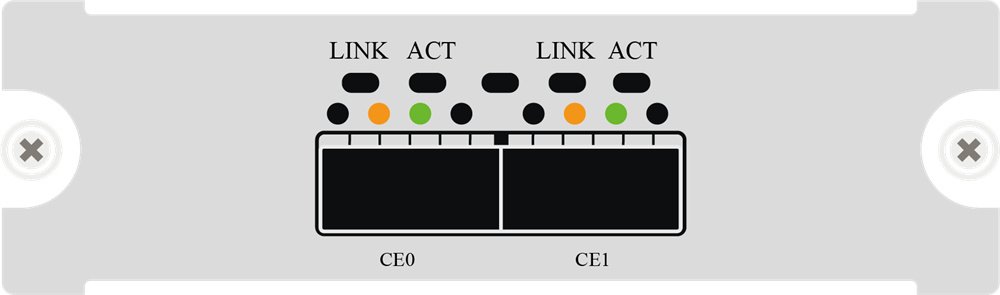

MONITORSlot per modulo porta;

Questo slot può essere inserito nel modulo porta MONITOR con diverse velocità/porte. Può supportare l'implementazione di più dispositivi di monitoraggio seriale online con collegamento 10G/40G/100G sostituendo modelli diversi.

Regole di selezione del modulo

In base ai diversi collegamenti implementati e ai requisiti di implementazione delle apparecchiature di monitoraggio, è possibile scegliere in modo flessibile diverse configurazioni dei moduli per soddisfare le effettive esigenze dell'ambiente; durante la selezione, attenersi alle seguenti regole:

1. I componenti del telaio sono obbligatori e devono essere selezionati prima di selezionare qualsiasi altro modulo. Allo stesso tempo, si prega di scegliere diversi metodi di alimentazione (CA/CC) in base alle proprie esigenze.

2. L'intera macchina supporta fino a 2 slot per moduli BYPASS e 1 slot per moduli MONITOR; non è possibile selezionare un numero di slot superiore a quello da configurare. In base alla combinazione tra numero di slot e modello di modulo, il dispositivo può supportare fino a quattro protezioni di collegamento 10GE; oppure fino a quattro collegamenti 40GE; oppure fino a un collegamento 100GE.

3. Il modello di modulo “BYP-MOD-L1CG” può essere inserito solo nello SLOT1 per funzionare correttamente.

4. Il tipo di modulo “BYP-MOD-XXX” può essere inserito solo nello slot del modulo BYPASS; il tipo di modulo “MON-MOD-XXX” può essere inserito solo nello slot del modulo MONITOR per il normale funzionamento.

| Modello del prodotto | Parametri della funzione |

| Telaio (Host) | |

| ML-BYPASS-M200 | Rackmount standard 1U da 19 pollici; consumo energetico massimo 250 W; host di protezione BYPASS modulare; 2 slot per moduli BYPASS; 1 slot per moduli MONITOR; CA e CC opzionali; |

| MODULO BYPASS | |

| BYP-MOD-L2XG(LM/SM) | Supporta la protezione seriale del collegamento 10GE a 2 vie, interfaccia 4*10GE, connettore LC; transceiver ottico integrato; collegamento ottico mono/multimodale opzionale, supporta 10GBASE-SR/LR; |

| BYP-MOD-L2QXG(LM/SM) | Supporta la protezione seriale del collegamento 40GE a 2 vie, interfaccia 4*40GE, connettore LC; transceiver ottico integrato; collegamento ottico mono/multimodale opzionale, supporta 40GBASE-SR4/LR4; |

| BYP-MOD-L1CG (LM/SM) | Supporta la protezione seriale del collegamento 100GE a 1 canale, interfaccia 2*100GE, connettore LC; transceiver ottico integrato; collegamento ottico multimodale singolo opzionale, supporta 100GBASE-SR4/LR4; |

| MODULO MONITOR | |

| MON-MOD-L16XG | Modulo porta di monitoraggio SFP+ 16*10GE; nessun modulo transceiver ottico; |

| MON-MOD-L8XG | Modulo porta di monitoraggio SFP+ 8*10GE; nessun modulo transceiver ottico; |

| MON-MOD-L2CG | Modulo porta di monitoraggio 2*100GE QSFP28; nessun modulo transceiver ottico; |

| MON-MOD-L8QXG | Modulo porta di monitoraggio 8* 40GE QSFP+; nessun modulo transceiver ottico; |

4- Specifiche dell'interruttore di bypass TAP di rete

| Modalità del prodotto | Interruttore di bypass seriale ML-BYPASS-M200 | |

| Tipo di interfaccia | Interfaccia MGT | 1*interfaccia di gestione adattiva 10/100/1000BASE-T; supporta la gestione remota HTTP/IP |

| Slot del modulo | 2*slot per modulo BYPASS; 1*slot per modulo MONITOR; | |

| Link che supportano il massimo | Il dispositivo supporta al massimo 4*10GE link o 4*40GE link o 1*100GE link | |

| Monitor | Il dispositivo supporta un massimo di 16 porte di monitoraggio da 10 GE o 8 porte di monitoraggio da 40 GE o 2 porte di monitoraggio da 100 GE; | |

| Funzione | Capacità di elaborazione full duplex | 640 Gbps |

| Basato su IP/protocollo/porta, cinque tuple specifiche per la protezione del traffico a cascata | Supporto | |

| Protezione a cascata basata sul traffico completo | Supporto | |

| Bilanciamento del carico multiplo | Supporto | |

| Funzione di rilevamento del battito cardiaco personalizzata | Supporto | |

| Supporta l'indipendenza del pacchetto Ethernet | Supporto | |

| INTERRUTTORE DI BYPASS | Supporto | |

| Interruttore BYPASS senza flash | Supporto | |

| GESTIONE CONSOLE | Supporto | |

| GESTIONE IP/WEB | Supporto | |

| Gestione SNMP V1/V2C | Supporto | |

| GESTIONE TELNET/SSH | Supporto | |

| Protocollo SYSLOG | Supporto | |

| Autorizzazione dell'utente | Basato su autorizzazione password/AAA/TACACS+ | |

| Elettrico | Tensione di alimentazione nominale | AC-220V/DC-48V【Opzionale】 |

| Frequenza di potenza nominale | 50 Hz | |

| Corrente di ingresso nominale | AC-3A / DC-10A | |

| Potenza nominale | 100W | |

| Ambiente | Temperatura di lavoro | 0-50℃ |

| Temperatura di conservazione | -20-70℃ | |

| Umidità di lavoro | 10%-95%, senza condensa | |

| Configurazione utente | Configurazione della console | Interfaccia RS232,115200,8,N,1 |

| Interfaccia MGT fuori banda | 1 interfaccia Ethernet 10/100/1000M | |

| Autorizzazione tramite password | Supporto | |

| Altezza del telaio | Spazio del telaio (U) | 1U 19 pollici, 485mm*44,5mm*350mm |

5- Applicazione dell'interruttore di bypass TAP di rete (come segue)

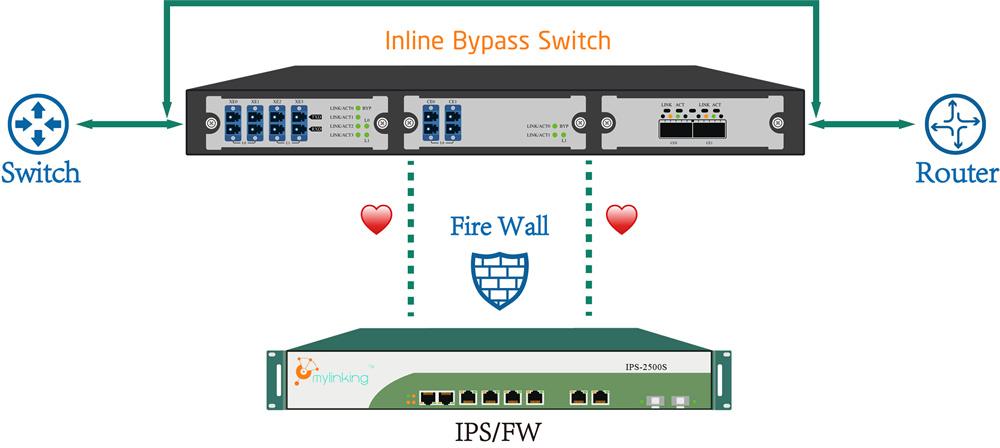

Di seguito è riportata una tipica modalità di distribuzione di IPS (Intrusion Prevention System), FW (Firewall); IPS/FW viene distribuito in serie alle apparecchiature di rete (router, switch, ecc.) tra il traffico attraverso l'implementazione di controlli di sicurezza, in base alla corrispondente politica di sicurezza per determinare il rilascio o il blocco del traffico corrispondente, per ottenere l'effetto di difesa della sicurezza.

Allo stesso tempo, possiamo osservare IPS/FW come un'implementazione seriale delle apparecchiature, solitamente distribuite nelle posizioni chiave della rete aziendale per implementare la sicurezza seriale; l'affidabilità dei dispositivi connessi influisce direttamente sulla disponibilità complessiva della rete aziendale. In caso di sovraccarico, crash, aggiornamenti software, aggiornamenti delle policy, ecc. dei dispositivi seriali, la disponibilità dell'intera rete aziendale ne risente notevolmente. A questo punto, solo un'interruzione di rete, un jumper di bypass fisico può ripristinare la rete, compromettendone seriamente l'affidabilità. IPS/FW e altri dispositivi seriali, da un lato, migliorano l'implementazione della sicurezza della rete aziendale, dall'altro ne riducono l'affidabilità, aumentando il rischio di indisponibilità.

5.2 Protezione delle apparecchiature in serie con collegamento in linea

Mylinking™ "Bypass Switch" viene distribuito in serie tra i dispositivi di rete (router, switch, ecc.) e il flusso di dati tra i dispositivi di rete non porta più direttamente a IPS/FW, "Bypass Switch" a IPS/FW, quando l'IPS/FW a causa di sovraccarico, crash, aggiornamenti software, aggiornamenti delle policy e altre condizioni di errore, il "Bypass Switch" tramite la funzione di rilevamento intelligente dei messaggi heartbeat della scoperta tempestiva, e quindi salta il dispositivo difettoso, senza interrompere i locali della rete, l'apparecchiatura di rete rapida collegata direttamente per proteggere la normale rete di comunicazione; quando il ripristino dell'errore IPS/FW, ma anche tramite pacchetti heartbeat intelligenti Rilevamento del rilevamento tempestivo della funzione, il collegamento originale per ripristinare la sicurezza dei controlli di sicurezza della rete aziendale.

Mylinking™ "Bypass Switch" ha una potente funzione di rilevamento intelligente dei messaggi heartbeat, l'utente può personalizzare l'intervallo heartbeat e il numero massimo di tentativi, tramite un messaggio heartbeat personalizzato sull'IPS/FW per i test di integrità, come inviare il messaggio di controllo heartbeat alla porta upstream/downstream dell'IPS/FW, quindi ricevere dalla porta upstream/downstream dell'IPS/FW e valutare se l'IPS/FW funziona normalmente inviando e ricevendo il messaggio heartbeat.

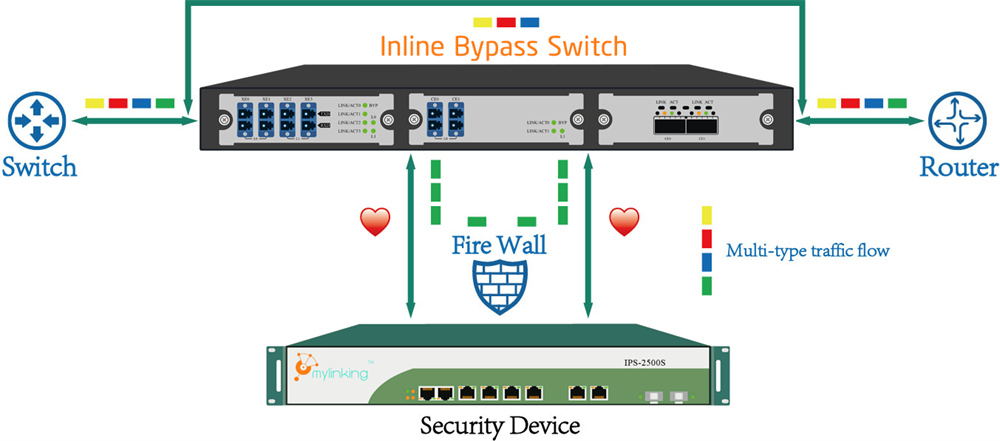

5.3 Protezione della serie di trazione in linea del flusso di policy "SpecFlow"

Quando il dispositivo di rete di sicurezza deve gestire solo il traffico specifico nella protezione di sicurezza in serie, tramite la funzione di elaborazione del traffico "Bypass Switch" di Mylinking™, tramite la strategia di screening del traffico per collegare il dispositivo di sicurezza, il traffico "Interessato" viene reinviato direttamente al collegamento di rete e la "sezione di traffico interessata" viene indirizzata al dispositivo di sicurezza in linea per eseguire i controlli di sicurezza. Ciò non solo manterrà la normale applicazione della funzione di rilevamento di sicurezza del dispositivo di sicurezza, ma ridurrà anche il flusso inefficiente dell'apparecchiatura di sicurezza per gestire la pressione; allo stesso tempo, il "Bypass Switch" può rilevare le condizioni di funzionamento del dispositivo di sicurezza in tempo reale. Il dispositivo di sicurezza funziona in modo anomalo bypassando direttamente il traffico dati per evitare interruzioni del servizio di rete.

Mylinking™ Traffic Bypass Protector è in grado di identificare il traffico in base agli identificativi dell'intestazione di livello L2-L4, come tag VLAN, indirizzo MAC sorgente/destinazione, indirizzo IP sorgente, tipo di pacchetto IP, porta del protocollo di livello di trasporto, tag chiave dell'intestazione del protocollo e così via. È possibile definire una varietà di combinazioni flessibili di condizioni di corrispondenza per definire i tipi di traffico specifici di interesse per un particolare dispositivo di sicurezza e può essere ampiamente utilizzato per l'implementazione di dispositivi di auditing di sicurezza speciali (RDP, SSH, auditing di database, ecc.).

5.4 Protezione in serie con bilanciamento del carico

Il "Bypass Switch" Mylinking™ viene distribuito in serie tra i dispositivi di rete (router, switch, ecc.). Quando le prestazioni di elaborazione di un singolo IPS/FW non sono sufficienti a gestire il picco di traffico del collegamento di rete, la funzione di bilanciamento del carico del traffico del protettore, il "raggruppamento" del traffico di collegamento di rete di elaborazione di più cluster IPS/FW, può ridurre efficacemente la pressione di elaborazione del singolo IPS/FW, migliorando le prestazioni di elaborazione complessive per soddisfare l'elevata larghezza di banda dell'ambiente di distribuzione.

Mylinking™ "Bypass Switch" ha una potente funzione di bilanciamento del carico, in base al tag VLAN del frame, alle informazioni MAC, alle informazioni IP, al numero di porta, al protocollo e ad altre informazioni sulla distribuzione del bilanciamento del carico Hash del traffico per garantire l'integrità della sessione del flusso di dati ricevuto da ciascun IPS/FW.

5.5 Protezione della trazione del flusso delle apparecchiature in linea multi-serie (cambiare la connessione seriale in connessione parallela)

In alcuni collegamenti chiave (come le prese Internet, i collegamenti di scambio di aree server), la posizione è spesso dovuta alle esigenze di sicurezza e all'implementazione di più apparecchiature di test di sicurezza in linea (come firewall, apparecchiature anti-attacco DDOS, firewall per applicazioni Web, apparecchiature di prevenzione delle intrusioni, ecc.), più apparecchiature di rilevamento di sicurezza contemporaneamente in serie sul collegamento per aumentare il collegamento di un singolo punto di errore, riducendo l'affidabilità complessiva della rete. Inoltre, nell'implementazione online delle apparecchiature di sicurezza sopra menzionate, l'aggiornamento delle apparecchiature, la sostituzione delle apparecchiature e altre operazioni causeranno un'interruzione prolungata del servizio di rete e una maggiore necessità di tagli ai progetti per completare con successo tali progetti.

Distribuendo il "Bypass Switch" in modo unificato, la modalità di distribuzione di più dispositivi di sicurezza collegati in serie sullo stesso collegamento può essere modificata da "modalità di concatenazione fisica" a "modalità di concatenazione fisica, concatenazione logica". Il collegamento sul collegamento di un singolo punto di errore per migliorare l'affidabilità del collegamento, mentre il "bypass switch" sul flusso di collegamento su richiesta trazione, per ottenere lo stesso flusso con la modalità originale di effetto di elaborazione sicura.

Diagramma di distribuzione in serie di più dispositivi di sicurezza contemporaneamente:

Diagramma di distribuzione dell'interruttore di bypass TAP della rete Mylinking™:

5.6 Basato sulla strategia dinamica di protezione del rilevamento della sicurezza della trazione del traffico

“Bypass Switch” Un altro scenario applicativo avanzato si basa sulla strategia dinamica delle applicazioni di protezione del rilevamento della sicurezza della trazione del traffico, la cui distribuzione è illustrata di seguito:

Prendiamo ad esempio l'apparecchiatura di test di sicurezza "Protezione e rilevamento attacchi anti-DDoS", tramite l'implementazione front-end di "Bypass Switch" e quindi l'apparecchiatura di protezione anti-DDoS e quindi collegata al "Bypass Switch", nel solito "Traction Protector" per l'intera quantità di traffico inoltro a velocità di rete allo stesso tempo il mirroring del flusso in uscita al "dispositivo di protezione dagli attacchi anti-DDoS". Una volta rilevato un IP del server (o un segmento di rete IP) dopo l'attacco, il "dispositivo di protezione dagli attacchi anti-DDoS" genererà le regole di corrispondenza del flusso di traffico di destinazione e le invierà al "Bypass Switch" tramite l'interfaccia di distribuzione dinamica delle policy. Il "Bypass Switch" può aggiornare il "traffic traction dynamic" dopo aver ricevuto il pool di regole delle policy dinamiche e immediatamente "la regola colpisce il traffico del server di attacco" "traction" all'apparecchiatura di "protezione e rilevamento attacchi anti-DDoS" per l'elaborazione, per essere efficace dopo il flusso di attacco e quindi reiniettato nella rete.

Lo schema applicativo basato su "Bypass Switch" è più facile da implementare rispetto al tradizionale BGP route injection o ad altri schemi di trazione del traffico, inoltre l'ambiente è meno dipendente dalla rete e l'affidabilità è maggiore.

“Bypass Switch” ha le seguenti caratteristiche per supportare la protezione del rilevamento della sicurezza tramite policy dinamica:

1, "Bypass Switch" per fornire al di fuori delle regole basate sull'interfaccia WEBSERVICE, una facile integrazione con dispositivi di sicurezza di terze parti.

2, "Bypass Switch" basato sul chip hardware ASIC puro che inoltra pacchetti a velocità di rete fino a 10 Gbps senza bloccare l'inoltro dello switch e "libreria di regole dinamiche di trazione del traffico" indipendentemente dal numero.

3. Funzione BYPASS professionale integrata "Bypass Switch", anche in caso di guasto del dispositivo di protezione, che può bypassare immediatamente il collegamento seriale originale, senza compromettere il collegamento originale della normale comunicazione. Alta qualità innanzitutto, e Shopper Supreme è la nostra linea guida per offrire il servizio più vantaggioso ai nostri clienti. Oggi, ci auguriamo di essere uno dei principali esportatori nella nostra area per soddisfare le esigenze dei consumatori con prezzi scontati per OEM/ODM Cina, fornitore di bypass in linea 1G/10G/25G/40G/100G e Active Network Tap. Che ne dite di avviare una buona attività con la nostra azienda? Siamo pronti, ben formati e orgogliosi. Iniziamo la nostra nuova attività con una nuova ondata.

Le nostre offerte sono Rubinetti in Rame,Interruttore di bypass in linea, Rubinetto di rete,Tocco attivo, Presa EthernetOffriamo un'ottima qualità a prezzi imbattibili e il miglior servizio. Inviateci i vostri campioni e le vostre esigenze di progetto. Progetteremo e produrremo gli articoli in base alle vostre richieste. Se siete interessati a uno qualsiasi dei prodotti e delle soluzioni che offriamo, non esitate a contattarci direttamente via e-mail, fax, telefono o internet. Siamo qui per rispondere alle vostre domande dal lunedì al sabato e non vediamo l'ora di collaborare con voi.