Negli odierni ambienti di rete complessi, ad alta velocità e spesso crittografati, ottenere una visibilità completa è fondamentale per la sicurezza, il monitoraggio delle prestazioni e la conformità.Broker di pacchetti di rete (NPB)Da semplici aggregatori TAP, le piattaforme si sono evolute in sistemi sofisticati e intelligenti, essenziali per gestire l'enorme flusso di dati sul traffico e garantire l'efficacia degli strumenti di monitoraggio e sicurezza. Ecco un'analisi dettagliata dei principali scenari applicativi e delle soluzioni offerte:

Problema principale che gli NPB risolvono:

Le reti moderne generano enormi volumi di traffico. Collegare strumenti di sicurezza e monitoraggio critici (IDS/IPS, NPM/APM, DLP, analisi forense) direttamente ai collegamenti di rete (tramite porte SPAN o TAP) è inefficiente e spesso impraticabile a causa di:

1. Sovraccarico degli strumenti: gli strumenti vengono sommersi da traffico irrilevante, perdendo pacchetti e non rilevando le minacce.

2. Inefficienza degli strumenti: gli strumenti sprecano risorse elaborando dati duplicati o non necessari.

3. Topologia complessa: le reti distribuite (centri dati, cloud, filiali) rendono difficile il monitoraggio centralizzato.

4. Punti ciechi della crittografia: gli strumenti non possono ispezionare il traffico crittografato (SSL/TLS) senza decrittografarlo.

5. Risorse SPAN limitate: le porte SPAN consumano risorse dello switch e spesso non sono in grado di gestire il traffico a piena velocità di linea.

Soluzione NPB: Mediazione intelligente del traffico

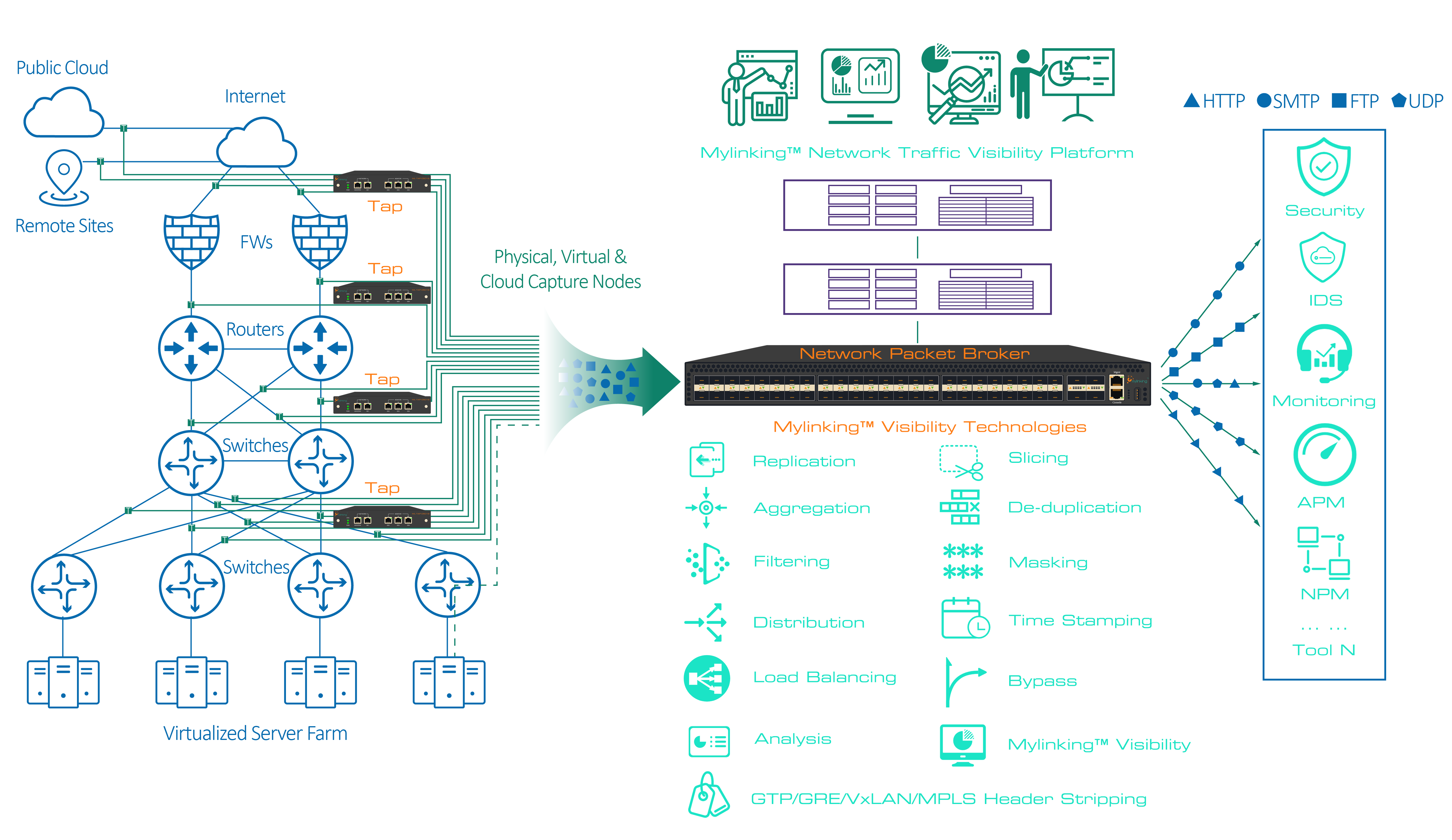

Gli NPB si trovano tra le porte TAP/SPAN di rete e gli strumenti di monitoraggio/sicurezza. Agiscono come "vigili del traffico" intelligenti, svolgendo le seguenti funzioni:

1. Aggregazione: Combinare il traffico proveniente da più collegamenti (fisici, virtuali) in flussi consolidati.

2. Filtraggio: inoltra selettivamente solo il traffico rilevante a strumenti specifici in base a criteri (IP/MAC, VLAN, protocollo, porta, applicazione).

3. Bilanciamento del carico: distribuire i flussi di traffico in modo uniforme su più istanze dello stesso strumento (ad esempio, sensori IDS in cluster) per garantire scalabilità e resilienza.

4. Deduplicazione: Elimina le copie identiche dei pacchetti acquisiti su collegamenti ridondanti.

5. Packet Slicing: Tronca i pacchetti (rimuovendo il payload) preservando le intestazioni, riducendo la larghezza di banda per gli strumenti che necessitano solo di metadati.

6. Decrittazione SSL/TLS: Terminare le sessioni crittografate (utilizzando le chiavi), presentare il traffico in chiaro agli strumenti di ispezione e quindi crittografare nuovamente.

7. Replica/Multicast: Invia lo stesso flusso di traffico a più strumenti contemporaneamente.

8. Elaborazione avanzata: estrazione dei metadati, generazione del flusso, aggiunta di timestamp, mascheramento dei dati sensibili (ad es. dati personali).

Qui puoi trovare maggiori informazioni su questo modello:

Mylinking™ Network Packet Broker (NPB) ML-NPB-3440L

16*10/100/1000M RJ45, 16*1/10GE SFP+, 1*40G QSFP e 1*40G/100G QSFP28, Max 320Gbps

Scenari applicativi e soluzioni dettagliate:

1. Potenziamento del monitoraggio della sicurezza (IDS/IPS, NGFW, intelligence sulle minacce):

○ Scenario: Gli strumenti di sicurezza sono sovraccaricati da elevati volumi di traffico Est-Ovest nel data center, con conseguente perdita di pacchetti e mancata rilevazione di minacce di movimento laterale. Il traffico crittografato nasconde i payload dannosi.

○ Soluzione NPB:Aggrega il traffico proveniente dai collegamenti intra-datacenter critici.

* Applicare filtri granulari per inviare all'IDS solo i segmenti di traffico sospetti (ad esempio, porte non standard, sottoreti specifiche).

* Bilanciamento del carico tra un cluster di sensori IDS.

* Eseguire la decrittazione SSL/TLS e inviare il traffico in chiaro alla piattaforma IDS/Threat Intel per un'analisi approfondita.

* Eliminare il traffico duplicato dai percorsi ridondanti.Risultato:Maggiore tasso di rilevamento delle minacce, riduzione dei falsi negativi, utilizzo ottimizzato delle risorse IDS.

2. Ottimizzazione del monitoraggio delle prestazioni (NPM/APM):

○ Scenario: Gli strumenti di monitoraggio delle prestazioni di rete faticano a correlare i dati provenienti da centinaia di collegamenti distribuiti (WAN, filiali, cloud). L'acquisizione completa dei pacchetti per l'APM è troppo costosa e richiede un'eccessiva larghezza di banda.

○ Soluzione NPB:

* Aggregare il traffico proveniente da TAP/SPAN geograficamente distribuiti su una rete NPB centralizzata.

* Filtra il traffico per inviare agli strumenti APM solo i flussi specifici dell'applicazione (ad esempio, VoIP, SaaS critici).

* Utilizzare il packet slicing per gli strumenti NPM che necessitano principalmente di dati di temporizzazione del flusso/transazione (intestazioni), riducendo drasticamente il consumo di larghezza di banda.

* Replicare i flussi delle metriche chiave delle prestazioni sia negli strumenti NPM che APM.Risultato:Visione olistica e correlata delle prestazioni, riduzione dei costi degli strumenti, minimizzazione del sovraccarico di banda.

3. Visibilità delle nuvole (pubblico/privato/ibrido):

○ Scenario: Mancanza di accesso TAP nativo nei cloud pubblici (AWS, Azure, GCP). Difficoltà nell'acquisizione e nell'indirizzamento del traffico di macchine virtuali/container verso strumenti di sicurezza e monitoraggio.

○ Soluzione NPB:

* Distribuire NPB virtuali (vNPB) nell'ambiente cloud.

* I vNPB intercettano il traffico dello switch virtuale (ad esempio, tramite ERSPAN, VPC Traffic Mirroring).

* Filtra, aggrega e bilancia il carico del traffico cloud est-ovest e nord-sud.

* Instradare in modo sicuro il traffico rilevante verso i dispositivi NPB fisici locali o verso strumenti di monitoraggio basati su cloud.

* Integrazione con servizi di visibilità nativi del cloud.Risultato:Monitoraggio coerente della sicurezza e delle prestazioni in ambienti ibridi, superando i limiti di visibilità del cloud.

4. Prevenzione della perdita di dati (DLP) e conformità:

○ Scenario: Gli strumenti DLP devono ispezionare il traffico in uscita alla ricerca di dati sensibili (PII, PCI), ma sono sommersi da traffico interno irrilevante. La conformità richiede il monitoraggio di specifici flussi di dati regolamentati.

○ Soluzione NPB:

* Filtra il traffico per inviare al motore DLP solo i flussi in uscita (ad esempio, destinati a Internet o a partner specifici).

* Applicare l'ispezione approfondita dei pacchetti (DPI) sull'NPB per identificare i flussi contenenti tipi di dati regolamentati e assegnare loro una priorità per lo strumento DLP.

* Mascherare i dati sensibili (ad esempio, i numeri di carta di credito) all'interno dei pacchettiPrimainvio a strumenti di monitoraggio meno critici per la registrazione della conformità.Risultato:Funzionamento DLP più efficiente, riduzione dei falsi positivi, audit di conformità semplificati, maggiore protezione della privacy dei dati.

5. Analisi forense e risoluzione dei problemi di rete:

○ Scenario: La diagnosi di un problema di prestazioni complesso o di una violazione richiede l'acquisizione completa dei pacchetti (PCAP) da più punti nel tempo. Avviare le acquisizioni manualmente è lento; memorizzare tutto non è pratico.

○ Soluzione NPB:

* Gli NPB possono memorizzare temporaneamente il traffico in modo continuo (alla velocità di linea).

* Configurare i trigger (ad esempio, condizioni di errore specifiche, picchi di traffico, avvisi di minaccia) sull'NPB per acquisire automaticamente il traffico rilevante e inviarlo a un dispositivo di acquisizione pacchetti connesso.

* Prefiltra il traffico inviato al dispositivo di acquisizione per memorizzare solo ciò che è necessario.

* Replicare il flusso di traffico critico sul dispositivo di acquisizione senza impattare sugli strumenti di produzione.Risultato:Tempi medi di risoluzione (MTTR) più rapidi per interruzioni/violazioni, acquisizioni forensi mirate, riduzione dei costi di archiviazione.

Considerazioni e soluzioni per l'implementazione:

○Scalabilità: scegli NPB con densità di porte e throughput sufficienti (1/10/25/40/100GbE+) per gestire il traffico attuale e futuro. Gli chassis modulari offrono spesso la migliore scalabilità. Gli NPB virtuali si adattano elasticamente al cloud.

○Resilienza: implementare NPB ridondanti (coppie HA) e percorsi ridondanti verso gli strumenti. Garantire la sincronizzazione dello stato nelle configurazioni HA. Sfruttare il bilanciamento del carico NPB per la resilienza degli strumenti.

○Gestione e automazione: le console di gestione centralizzate sono fondamentali. Cercate API (RESTful, NETCONF/YANG) per l'integrazione con piattaforme di orchestrazione (Ansible, Puppet, Chef) e sistemi SIEM/SOAR per modifiche dinamiche delle policy in base agli avvisi.

○Sicurezza: Proteggere l'interfaccia di gestione NPB. Controllare rigorosamente l'accesso. In caso di decrittazione del traffico, garantire politiche di gestione delle chiavi rigorose e canali sicuri per il trasferimento delle chiavi. Valutare la possibilità di mascherare i dati sensibili.

○Integrazione degli strumenti: assicurarsi che NPB supporti la connettività degli strumenti richiesta (interfacce fisiche/virtuali, protocolli). Verificare la compatibilità con i requisiti specifici degli strumenti.

COSÌ,Broker di pacchetti di reteNon sono più un lusso opzionale; sono componenti infrastrutturali fondamentali per ottenere una visibilità di rete efficace nell'era moderna. Aggregando, filtrando, bilanciando il carico ed elaborando il traffico in modo intelligente, i sistemi NPB consentono agli strumenti di sicurezza e monitoraggio di operare con la massima efficienza ed efficacia. Eliminano i silos di visibilità, superano le sfide legate alla scalabilità e alla crittografia e, in definitiva, forniscono la chiarezza necessaria per proteggere le reti, garantire prestazioni ottimali, rispettare gli obblighi di conformità e risolvere rapidamente i problemi. Implementare una solida strategia NPB è un passo fondamentale verso la costruzione di una rete più osservabile, sicura e resiliente.

Data di pubblicazione: 7 luglio 2025