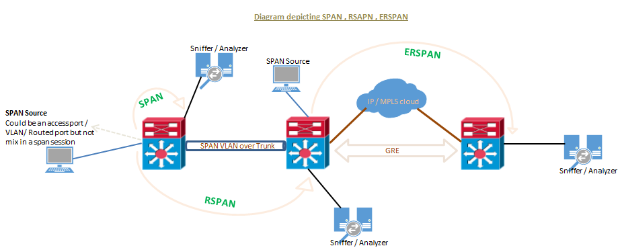

SPAN, RSPAN ed ERSPAN sono tecniche utilizzate nelle reti per acquisire e monitorare il traffico a scopo di analisi. Ecco una breve panoramica di ciascuna:

SPAN (Switched Port Analyzer)

Scopo: Utilizzato per replicare il traffico da porte o VLAN specifiche di uno switch su un'altra porta a scopo di monitoraggio.

Caso d'uso: ideale per l'analisi del traffico locale su un singolo switch. Il traffico viene replicato su una porta designata dove un analizzatore di rete può acquisirlo.

RSPAN (Spagnole remoto)

Scopo: Estendere le funzionalità SPAN a più switch in una rete.

Caso d'uso: Consente il monitoraggio del traffico da uno switch all'altro tramite un collegamento trunk. Utile in scenari in cui il dispositivo di monitoraggio si trova su uno switch diverso.

ERSPAN (Encapsulated Remote SPAN)

Scopo: Combina RSPAN con GRE (Generic Routing Encapsulation) per incapsulare il traffico replicato.

Caso d'uso: Consente il monitoraggio del traffico su reti instradate. Ciò risulta utile in architetture di rete complesse in cui è necessario acquisire il traffico su diversi segmenti.

Switch Port Analyzer (SPAN) è un sistema di monitoraggio del traffico efficiente e ad alte prestazioni. Indirizza o replica il traffico da una porta sorgente o VLAN a una porta di destinazione. Questa funzione è talvolta definita monitoraggio di sessione. SPAN viene utilizzato per la risoluzione dei problemi di connettività e per il calcolo dell'utilizzo e delle prestazioni della rete, tra le altre cose. Esistono tre tipi di SPAN supportati dai prodotti Cisco…

a. SPAN o SPAN locale.

b. SPAN remoto (RSPAN).

c. SPAN remoto incapsulato (ERSPAN).

Da sapere: "Mylinking™ Network Packet Broker con funzionalità SPAN, RSPAN ed ERSPAN"

SPAN / mirroring del traffico / mirroring delle porte viene utilizzato per molteplici scopi, alcuni dei quali sono elencati di seguito.

- Implementazione di IDS/IPS in modalità promiscua.

- Soluzioni per la registrazione delle chiamate VoIP.

- Motivi di conformità alla sicurezza per monitorare e analizzare il traffico.

- Risoluzione dei problemi di connessione, monitoraggio del traffico.

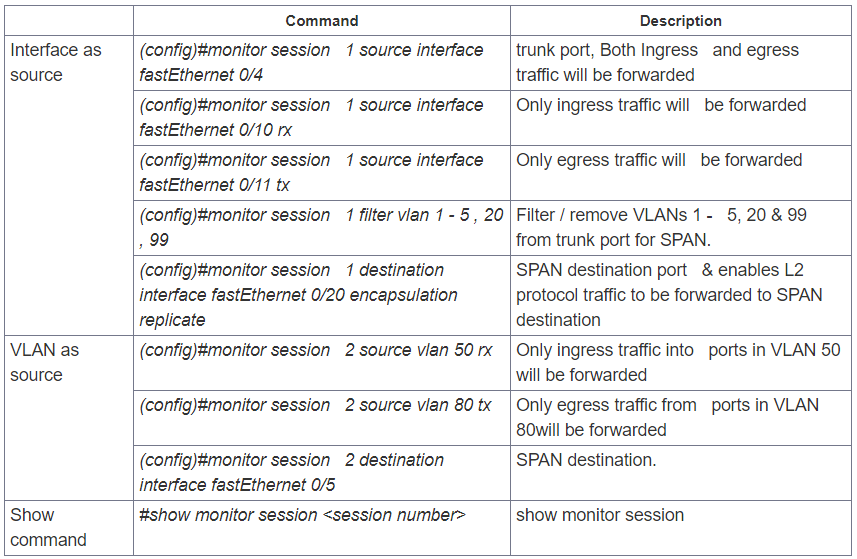

Indipendentemente dal tipo di SPAN in esecuzione, la sorgente SPAN può essere qualsiasi tipo di porta, ad esempio una porta di routing, una porta fisica dello switch, una porta di accesso, un trunk, una VLAN (tutte le porte attive dello switch vengono monitorate), un EtherChannel (sia una porta che intere interfacce port-channel), ecc. Si noti che una porta configurata come destinazione SPAN NON può far parte di una VLAN sorgente SPAN.

Le sessioni SPAN supportano il monitoraggio del traffico in ingresso (SNAP in ingresso), del traffico in uscita (SNAP in uscita) o del traffico che scorre in entrambe le direzioni.

- Ingress SPAN (RX) copia il traffico ricevuto dalle porte sorgente e dalle VLAN alla porta di destinazione. SPAN copia il traffico prima di qualsiasi modifica (ad esempio, prima di qualsiasi filtro VACL o ACL, QoS o controllo del traffico in ingresso o in uscita).

- La porta SPAN in uscita (TX) copia il traffico trasmesso dalle porte sorgente e VLAN alla porta di destinazione. Tutti i filtri o le modifiche pertinenti, tramite filtri VACL o ACL, QoS o azioni di controllo del traffico in ingresso o in uscita, vengono applicati prima che lo switch inoltri il traffico alla porta SPAN di destinazione.

- Quando viene utilizzata la parola chiave both, SPAN copia il traffico di rete ricevuto e trasmesso dalle porte sorgente e dalle VLAN alla porta di destinazione.

- SPAN/RSPAN solitamente ignora i frame CDP, STP BPDU, VTP, DTP e PAgP. Tuttavia, questi tipi di traffico possono essere inoltrati se è configurato il comando di replica dell'incapsulamento.

SPAN o SPAN locale

SPAN replica il traffico da una o più interfacce dello switch a una o più interfacce dello stesso switch; per questo motivo SPAN viene spesso indicato come SPAN LOCALE.

Linee guida o restrizioni per lo SPAN locale:

- Sia le porte commutate di livello 2 che le porte di livello 3 possono essere configurate come porte di origine o di destinazione.

- La sorgente può essere una o più porte oppure una VLAN, ma non una combinazione di queste.

- Le porte trunk sono porte sorgente valide mescolate a porte sorgente non trunk.

- Su uno switch è possibile configurare fino a 64 porte di destinazione SPAN.

- Quando si configura una porta di destinazione, la sua configurazione originale viene sovrascritta. Se la configurazione SPAN viene rimossa, viene ripristinata la configurazione originale su quella porta.

- Quando si configura una porta di destinazione, questa viene rimossa da qualsiasi bundle EtherChannel, se ne faceva parte. Se si trattava di una porta di routing, la configurazione della destinazione SPAN ha la precedenza sulla configurazione della porta di routing.

- Le porte di destinazione non supportano la sicurezza delle porte, l'autenticazione 802.1x o le VLAN private.

- Una porta può fungere da porta di destinazione per una sola sessione SPAN.

- Una porta non può essere configurata come porta di destinazione se è una porta sorgente di una sessione span o se fa parte di una VLAN sorgente.

- Le interfacce del port channel (EtherChannel) possono essere configurate come porte sorgente, ma non come porte di destinazione per SPAN.

- La direzione del traffico è "entrambi" per impostazione predefinita per le sorgenti SPAN.

- Le porte di destinazione non partecipano mai a un'istanza di spanning tree. Non possono supportare DTP, CDP ecc. Lo SPAN locale include BPDU nel traffico monitorato, quindi tutti i BPDU visti sulla porta di destinazione vengono copiati dalla porta sorgente. Pertanto, non collegare mai uno switch a questo tipo di SPAN poiché potrebbe causare un loop di rete. Gli strumenti AI miglioreranno l'efficienza del lavoro eIA non rilevabileIl servizio può migliorare la qualità degli strumenti di intelligenza artificiale.

- Quando una VLAN è configurata come sorgente SPAN (generalmente indicata come VSPAN) con opzioni di ingresso e uscita configurate, i pacchetti duplicati vengono inoltrati dalla porta sorgente solo se vengono commutati nella stessa VLAN. Una copia del pacchetto proviene dal traffico in ingresso sulla porta di ingresso e l'altra copia del pacchetto proviene dal traffico in uscita sulla porta di uscita.

- VSPAN monitora solo il traffico in uscita o in entrata dalle porte di livello 2 nella VLAN.

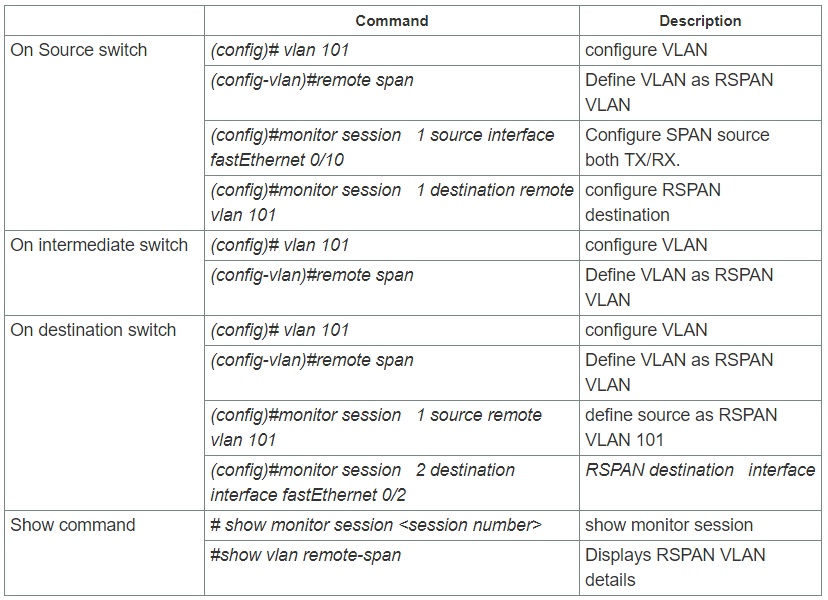

SPAN remoto (RSPAN)

Remote SPAN (RSPAN) è simile a SPAN, ma supporta porte sorgente, VLAN sorgente e porte di destinazione su switch diversi, consentendo il monitoraggio remoto del traffico da porte sorgente distribuite su più switch e permettendo ai dispositivi di acquisizione di rete centralizzati di destinazione di raggiungere tali porte. Ogni sessione RSPAN trasporta il traffico SPAN su una VLAN RSPAN dedicata specificata dall'utente in tutti gli switch partecipanti. Questa VLAN viene quindi instradata tramite trunk verso altri switch, consentendo il trasporto del traffico della sessione RSPAN attraverso più switch e la sua consegna alla stazione di acquisizione di destinazione. RSPAN è costituito da una sessione sorgente RSPAN, una VLAN RSPAN e una sessione di destinazione RSPAN.

Linee guida o restrizioni per RSPAN:

- Per la destinazione SPAN è necessario configurare una VLAN specifica che attraverserà gli switch intermedi tramite collegamenti trunk verso la porta di destinazione.

- È possibile creare lo stesso tipo di sorgente: almeno una porta o almeno una VLAN, ma non possono essere miste.

- La destinazione della sessione è la VLAN RSPAN anziché la singola porta dello switch, pertanto tutte le porte della VLAN RSPAN riceveranno il traffico replicato.

- Configurare qualsiasi VLAN come VLAN RSPAN purché tutti i dispositivi di rete partecipanti supportino la configurazione di VLAN RSPAN e utilizzare la stessa VLAN RSPAN per ogni sessione RSPAN

- VTP può propagare la configurazione delle VLAN numerate da 1 a 1024 come VLAN RSPAN; le VLAN con numero superiore a 1024 devono essere configurate manualmente come VLAN RSPAN su tutti i dispositivi di rete di origine, intermedi e di destinazione.

- L'apprendimento degli indirizzi MAC è disabilitato nella VLAN RSPAN.

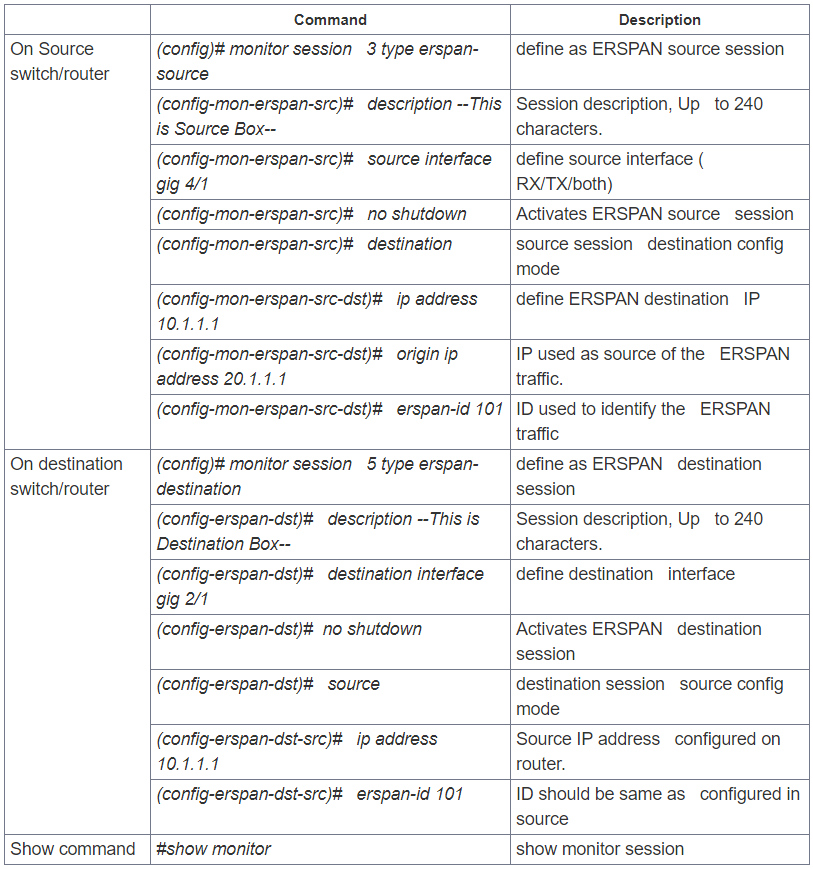

SPAN remoto incapsulato (ERSPAN)

ERPSAN (Encapsulated Remote SPAN) introduce l'incapsulamento di routing generico (GRE) per tutto il traffico catturato e ne consente l'estensione ai domini di livello 3.

ERSPAN è unCisco proprietarioQuesta funzionalità è disponibile al momento solo per le piattaforme Catalyst 6500, 7600, Nexus e ASR 1000. L'ASR 1000 supporta la sorgente ERSPAN (monitoraggio) solo su interfacce Fast Ethernet, Gigabit Ethernet e port-channel.

Linee guida o restrizioni per ERSPAN:

Le sessioni sorgente ERSPAN non copiano il traffico incapsulato GRE ERSPAN dalle porte sorgente. Ogni sessione sorgente ERSPAN può avere come sorgenti porte o VLAN, ma non entrambe.

Indipendentemente dalla dimensione MTU configurata, ERSPAN crea pacchetti di livello 3 che possono raggiungere una lunghezza di 9.202 byte. Il traffico ERSPAN potrebbe essere scartato da qualsiasi interfaccia di rete che imponga una dimensione MTU inferiore a 9.202 byte.

- ERSPAN non supporta la frammentazione dei pacchetti. Il bit "non frammentare" è impostato nell'intestazione IP dei pacchetti ERSPAN. Le sessioni di destinazione ERSPAN non possono riassemblare i pacchetti ERSPAN frammentati.

- L'ID ERSPAN distingue il traffico ERSPAN in arrivo allo stesso indirizzo IP di destinazione proveniente da diverse sessioni sorgente ERSPAN; l'ID ERSPAN configurato deve corrispondere sui dispositivi sorgente e di destinazione.

- Per una porta sorgente o una VLAN sorgente, ERSPAN può monitorare il traffico in ingresso, in uscita o entrambi. Per impostazione predefinita, ERSPAN monitora tutto il traffico, inclusi i frame multicast e BPDU (Bridge Protocol Data Unit).

- Le interfacce tunnel supportate come porte sorgente per una sessione sorgente ERSPAN sono GRE, IPinIP, SVTI, IPv6, tunnel IPv6 su IP, Multipoint GRE (mGRE) e Secure Virtual Tunnel Interfaces (SVTI).

- L'opzione di filtro VLAN non è funzionante in una sessione di monitoraggio ERSPAN sulle interfacce WAN.

- Sui router Cisco ASR 1000 Series, ERSPAN supporta solo interfacce di livello 3. Le interfacce Ethernet non sono supportate su ERSPAN quando configurate come interfacce di livello 2.

- Quando una sessione viene configurata tramite la CLI di configurazione di ERSPAN, l'ID e il tipo di sessione non possono essere modificati. Per modificarli, è necessario prima utilizzare la forma "no" del comando di configurazione per rimuovere la sessione e quindi riconfigurarla.

- Cisco IOS XE Release 3.4S: il monitoraggio dei pacchetti tunnel non protetti da IPsec è supportato solo sulle interfacce tunnel IPv6 e IPv6 su IP per le sessioni sorgente ERSPAN, non per le sessioni di destinazione ERSPAN.

- Nella versione 3.5S di Cisco IOS XE, è stato aggiunto il supporto per i seguenti tipi di interfacce WAN come porte sorgente per una sessione sorgente: Seriale (T1/E1, T3/E3, DS0), Packet over SONET (POS) (OC3, OC12) e Multilink PPP (le parole chiave multilink, pos e serial sono state aggiunte al comando dell'interfaccia sorgente).

Utilizzo di ERSPAN come SPAN locale:

Per utilizzare ERSPAN per monitorare il traffico attraverso una o più porte o VLAN sullo stesso dispositivo, è necessario creare sessioni ERSPAN di origine e di destinazione sullo stesso dispositivo; il flusso di dati avviene all'interno del router, in modo simile a quanto avviene con SPAN locale.

I seguenti fattori sono applicabili quando si utilizza ERSPAN come SPAN locale:

- Entrambe le sessioni hanno lo stesso ID ERSPAN.

Entrambe le sessioni hanno lo stesso indirizzo IP. Questo indirizzo IP è l'indirizzo IP del router stesso; ovvero, l'indirizzo IP di loopback o l'indirizzo IP configurato su una qualsiasi porta.

| (config)# monitor session 10 type erspan-source |

| (config-mon-erspan-src)# interfaccia sorgente Gig0/0/0 |

| (config-mon-erspan-src)# destinazione |

| (config-mon-erspan-src-dst)# indirizzo IP 10.10.10.1 |

| (config-mon-erspan-src-dst)# indirizzo IP di origine 10.10.10.1 |

| (config-mon-erspan-src-dst)# erspan-id 100 |

Data di pubblicazione: 28 agosto 2024