Immaginate di aprire un'email apparentemente normale e, un attimo dopo, di scoprire che il vostro conto in banca è vuoto. Oppure state navigando sul web quando lo schermo si blocca e compare un messaggio di riscatto. Queste scene non sono fantascienza, ma esempi reali di attacchi informatici. Nell'era dell'Internet delle cose, Internet non è solo un comodo ponte di collegamento, ma anche un terreno di caccia per gli hacker. Dalla privacy personale ai segreti aziendali, fino alla sicurezza nazionale, gli attacchi informatici sono ovunque e la loro astuzia e il loro potere distruttivo sono agghiaccianti. Quali attacchi ci minacciano? Come funzionano e cosa si può fare al riguardo? Analizziamo otto tra i più comuni attacchi informatici, immergendoci in un mondo al tempo stesso familiare e sconosciuto.

Malware

1. Cos'è il malware? Il malware è un programma dannoso progettato per danneggiare, rubare o controllare il sistema di un utente. Si insinua nei dispositivi degli utenti attraverso percorsi apparentemente innocui, come allegati e-mail, aggiornamenti software mascherati o download da siti web illegali. Una volta in esecuzione, il malware può rubare informazioni sensibili, crittografare i dati, eliminare file o persino trasformare il dispositivo in una "marionetta" di un aggressore.

2. Tipi comuni di malware

Virus:Allegato a programmi legittimi, dopo l'esecuzione, si auto-replica, infettando altri file, con conseguente degrado delle prestazioni del sistema o perdita di dati.

Verme:Può propagarsi autonomamente senza un programma ospite. È comune che si diffonda autonomamente sfruttando le vulnerabilità di rete e consumando risorse di rete. Trojan: si maschera da software legittimo per indurre gli utenti a installare una backdoor in grado di controllare i dispositivi da remoto o rubare dati.

Spyware:Il monitoraggio segreto del comportamento degli utenti, la registrazione dei tasti premuti o della cronologia di navigazione, viene spesso utilizzato per rubare password e informazioni sui conti bancari.

Ransomware:Il blocco di dispositivi o la crittografia di dati per chiedere un riscatto per sbloccarli è diventato particolarmente diffuso negli ultimi anni.

3. Propagazione e danni Il malware si diffonde solitamente tramite supporti fisici come e-mail di phishing, pubblicità dannosa (malvertising) o chiavette USB. I danni possono includere la perdita di dati, il malfunzionamento del sistema, perdite finanziarie e persino la perdita di reputazione aziendale. Ad esempio, il malware Emotet del 2020 è diventato un incubo per la sicurezza aziendale, infettando milioni di dispositivi in tutto il mondo tramite documenti Office camuffati.

4. Strategie di prevenzione

• Installa e aggiorna regolarmente il software antivirus per la scansione di file sospetti.

• Evitate di cliccare su link sconosciuti o di scaricare software da fonti non attendibili.

• Eseguite regolarmente il backup dei dati importanti per prevenire perdite irreversibili causate dai ransomware.

• Abilitare i firewall per limitare l'accesso non autorizzato alla rete.

Ransomware

1. Come funziona il ransomware Il ransomware è un tipo speciale di malware che blocca specificamente il dispositivo di un utente o crittografa i dati critici (ad esempio, documenti, database, codice sorgente) in modo che la vittima non possa accedervi. Gli aggressori in genere richiedono un pagamento in criptovalute difficili da tracciare come il bitcoin e minacciano di distruggere definitivamente i dati se il pagamento non viene effettuato.

2. Casi tipici

L'attacco al gasdotto Colonial Pipeline nel 2021 ha sconvolto il mondo. Il ransomware DarkSide ha criptato il sistema di controllo del principale gasdotto sulla costa orientale degli Stati Uniti, causando l'interruzione della fornitura di carburante e spingendo gli aggressori a chiedere un riscatto di 4,4 milioni di dollari. Questo incidente ha messo in luce la vulnerabilità delle infrastrutture critiche agli attacchi ransomware.

3. Perché il ransomware è così letale?

Elevata capacità di occultamento: il ransomware si diffonde spesso tramite tecniche di ingegneria sociale (ad esempio, mascherandosi da email legittime), rendendone difficile l'individuazione da parte degli utenti.

Diffusione rapida: sfruttando le vulnerabilità di rete, il ransomware può infettare rapidamente numerosi dispositivi all'interno di un'azienda.

Recupero difficile: in assenza di un backup valido, il pagamento del riscatto potrebbe essere l'unica opzione, ma potrebbe non essere possibile recuperare i dati dopo aver pagato il riscatto.

4. Misure difensive

• Eseguire regolarmente il backup dei dati offline per garantire un rapido ripristino dei dati critici.

• È stato implementato un sistema di rilevamento e risposta degli endpoint (EDR) per monitorare i comportamenti anomali in tempo reale.

• Formare i dipendenti a riconoscere le email di phishing in modo che non diventino vettori di attacco.

• Correggere tempestivamente le vulnerabilità di sistema e del software per ridurre il rischio di intrusione.

Phishing

1. La natura del phishing

Il phishing è un tipo di attacco di ingegneria sociale in cui un malintenzionato, fingendosi un'entità fidata (come una banca, una piattaforma di e-commerce o un collega), induce la vittima a divulgare informazioni sensibili (come password, numeri di carta di credito) o a cliccare su un link dannoso tramite e-mail, SMS o messaggistica istantanea.

2. Moduli comuni

• Phishing via e-mail: false e-mail ufficiali create per indurre gli utenti ad accedere a siti web fasulli e inserire le proprie credenziali.

Spear phishing: un attacco mirato, indirizzato a un individuo o a un gruppo specifico, con un'elevata probabilità di successo.

• Smishing: Invio di notifiche false tramite SMS per indurre gli utenti a cliccare su link dannosi.

• Vishing: fingere di essere un'autorità al telefono per ottenere informazioni sensibili.

3. Rischi ed effetti

Gli attacchi di phishing sono economici e facili da attuare, ma possono causare perdite ingenti. Nel 2022, le perdite finanziarie globali dovute ad attacchi di phishing hanno raggiunto miliardi di dollari, includendo furti di account personali, violazioni di dati aziendali e altro ancora.

4. Strategie di adattamento

• Ricontrollate l'indirizzo del mittente per eventuali errori di battitura o nomi di dominio insoliti.

• Abilita l'autenticazione a più fattori (MFA) per ridurre il rischio anche in caso di compromissione delle password.

• Utilizza strumenti anti-phishing per filtrare email e link dannosi.

• Condurre regolarmente corsi di formazione sulla sicurezza per migliorare la vigilanza del personale.

Minaccia persistente avanzata (APT)

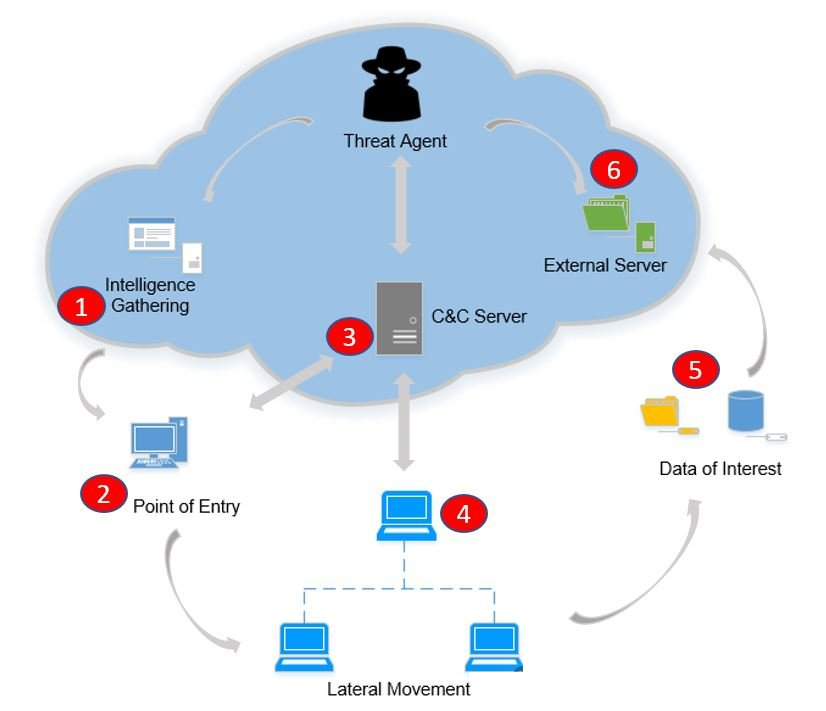

1. Definizione di APT

Una minaccia persistente avanzata (APT) è un attacco informatico complesso e di lungo termine, solitamente condotto da gruppi di hacker a livello statale o da bande criminali. Un attacco APT ha un obiettivo ben definito e un elevato grado di personalizzazione. Gli aggressori si infiltrano attraverso più fasi e rimangono in agguato per lungo tempo al fine di rubare dati riservati o danneggiare il sistema.

2. Flusso di attacco

Intrusione iniziale:L'accesso avviene tramite email di phishing, exploit o attacchi alla catena di approvvigionamento.

Stabilire una posizione di vantaggio:Inserire backdoor per mantenere l'accesso a lungo termine.

Movimento laterale:diffondersi all'interno della rete target per ottenere maggiore autorità.

Furto di dati:Estrazione di informazioni sensibili come la proprietà intellettuale o documenti strategici.

Copri la traccia:Elimina il registro per nascondere l'attacco.

3. Casi tipici

L'attacco a SolarWinds del 2020 è stato un classico caso di APT (Advanced Persistent Threat) in cui gli hacker hanno inserito codice dannoso attraverso un attacco alla catena di fornitura, colpendo migliaia di aziende e agenzie governative in tutto il mondo e rubando grandi quantità di dati sensibili.

4. Punti difensivi

• Implementare un sistema di rilevamento delle intrusioni (IDS) per monitorare il traffico di rete anomalo.

• Applicare il principio del minimo privilegio per limitare i movimenti laterali degli aggressori.

• Eseguire regolarmente verifiche di sicurezza per individuare potenziali backdoor.

• Collaborare con piattaforme di threat intelligence per individuare le ultime tendenze in materia di attacchi.

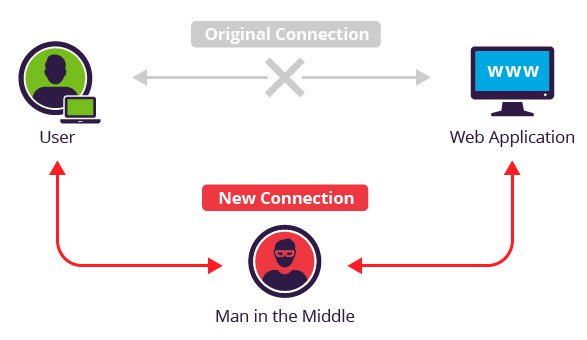

Attacco Man-in-the-Middle (MITM)

1. Come funzionano gli attacchi Man-in-the-middle?

Un attacco man-in-the-middle (MITM) si verifica quando un malintenzionato inserisce, intercetta e manipola le trasmissioni di dati tra due parti che comunicano, a loro insaputa. Un aggressore può rubare informazioni sensibili, manomettere i dati o impersonare un'altra persona a scopo fraudolento.

2. Moduli comuni

• Spoofing Wi-Fi: gli aggressori creano hotspot Wi-Fi falsi per indurre gli utenti a connettersi e rubare dati.

Spoofing DNS: manipolazione delle query DNS per indirizzare gli utenti verso siti web dannosi.

• Dirottamento SSL: falsificazione dei certificati SSL per intercettare il traffico crittografato.

• Dirottamento di email: Intercettazione e manomissione del contenuto delle email.

3. Rischi

Gli attacchi man-in-the-middle (MITM) rappresentano una minaccia significativa per i sistemi di online banking, e-commerce e telelavoro, potendo portare al furto di account, alla manomissione delle transazioni o all'esposizione di comunicazioni sensibili.

4. Misure preventive

• Utilizzare siti web HTTPS per garantire la crittografia delle comunicazioni.

• Evitate di connettervi a reti Wi-Fi pubbliche o di utilizzare VPN per crittografare il traffico.

• Abilitare un servizio di risoluzione DNS sicuro come DNSSEC.

• Verificate la validità dei certificati SSL e prestate attenzione agli avvisi di eccezione.

Iniezione SQL

1. Meccanismo di SQL Injection

L'SQL injection è un attacco di iniezione di codice in cui un aggressore inserisce istruzioni SQL dannose nei campi di input di un'applicazione Web (ad esempio, casella di accesso, barra di ricerca) per indurre il database a eseguire comandi illegali, rubando, manomettendo o cancellando così i dati.

2. Principio di attacco

Si consideri la seguente query SQL per un modulo di accesso:

L'aggressore accede:

La domanda diventa:

Questo aggira l'autenticazione e consente all'attaccante di accedere.

3. Rischi

Le vulnerabilità di SQL injection possono portare alla fuga di dati dai database, al furto delle credenziali degli utenti o persino al controllo completo di interi sistemi. La violazione dei dati di Equifax nel 2017 è stata collegata a una vulnerabilità di SQL injection che ha compromesso le informazioni personali di 147 milioni di utenti.

4. Difese

• Utilizzare query parametrizzate o istruzioni precompilate per evitare di concatenare direttamente l'input dell'utente.

• Implementare la convalida e il filtraggio dell'input per rifiutare i caratteri anomali.

• Limitare le autorizzazioni del database per impedire agli aggressori di compiere azioni pericolose.

• Eseguire regolarmente scansioni delle applicazioni Web per individuare vulnerabilità e correggere i rischi per la sicurezza.

Attacchi DDoS

1. Natura degli attacchi DDoS

Un attacco Distributed Denial of Service (DDoS) invia un numero massiccio di richieste al server bersaglio controllando un gran numero di bot, esaurendone la larghezza di banda, le risorse di sessione o la potenza di calcolo e impedendo agli utenti normali di accedere al servizio.

2. Tipi comuni

• Attacco di traffico: invio di un gran numero di pacchetti e blocco della larghezza di banda della rete.

• Attacchi al protocollo: Sfruttare le vulnerabilità del protocollo TCP/IP per esaurire le risorse della sessione del server.

• Attacchi a livello applicativo: Paralizzano i server Web impersonando richieste legittime degli utenti.

3. Casi tipici

L'attacco DDoS Dyn del 2016 ha utilizzato la botnet Mirai per mandare in tilt diversi siti web di largo consumo, tra cui Twitter e Netflix, evidenziando i rischi per la sicurezza dei dispositivi IoT.

4. Strategie di adattamento

• Implementare servizi di protezione DDoS per filtrare il traffico dannoso.

• Utilizzare una rete di distribuzione dei contenuti (CDN) per distribuire il traffico.

• Configurare i bilanciatori di carico per aumentare la capacità di elaborazione del server.

• Monitorare il traffico di rete per rilevare e rispondere tempestivamente alle anomalie.

Minacce interne

1. Definizione di minaccia interna

Le minacce interne provengono da utenti autorizzati (ad esempio, dipendenti, collaboratori esterni) all'interno di un'organizzazione che potrebbero abusare dei propri privilegi a causa di azioni dolose, negligenza o manipolazioni da parte di aggressori esterni, con conseguente fuga di dati o danni al sistema.

2. Tipo di minaccia

• Insider malintenzionati: rubare intenzionalmente dati o compromettere i sistemi a scopo di lucro.

• Dipendenti negligenti: a causa della scarsa consapevolezza in materia di sicurezza, un funzionamento errato comporta l'esposizione a vulnerabilità.

• Account compromessi: gli aggressori prendono il controllo degli account interni tramite phishing o furto di credenziali.

3. Rischi

Le minacce interne sono difficili da individuare e possono eludere i firewall tradizionali e i sistemi di rilevamento delle intrusioni. Nel 2021, una nota azienda tecnologica ha perso centinaia di milioni di dollari a causa di un dipendente interno che ha divulgato il codice sorgente.

4. Solide misure difensive

• Implementare un'architettura zero-trust e verificare tutte le richieste di accesso.

• Monitorare il comportamento degli utenti per rilevare operazioni anomale.

• Condurre regolarmente corsi di formazione sulla sicurezza per accrescere la consapevolezza del personale.

• Limitare l'accesso ai dati sensibili per ridurre il rischio di fughe di informazioni.

Data di pubblicazione: 26 maggio 2025