5G e Network Slicing

Quando si parla di 5G, il Network Slicing è la tecnologia più discussa. Operatori di rete come KT, SK Telecom, China Mobile, DT, KDDI, NTT e fornitori di apparecchiature come Ericsson, Nokia e Huawei sono tutti convinti che il Network Slicing sia l'architettura di rete ideale per l'era del 5G.

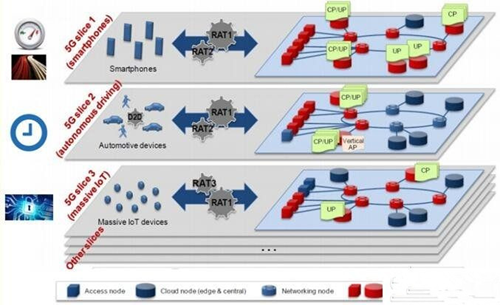

Questa nuova tecnologia consente agli operatori di suddividere più reti virtuali end-to-end in un'infrastruttura hardware, e ogni Network Slice è logicamente isolata dal dispositivo, dalla rete di accesso, dalla rete di trasporto e dalla rete centrale per soddisfare le diverse caratteristiche dei vari tipi di servizi.

Per ogni Network Slice, sono garantite risorse dedicate come server virtuali, larghezza di banda di rete e qualità del servizio. Poiché le slice sono isolate l'una dall'altra, errori o guasti in una slice non influiranno sulla comunicazione delle altre.

Perché il 5G necessita del Network Slicing?

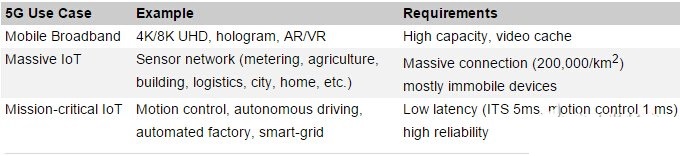

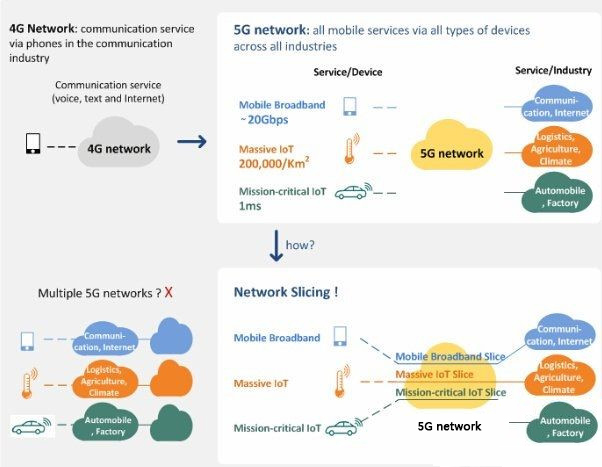

Dalle reti 4G del passato fino alle attuali, le reti mobili si sono concentrate principalmente sui telefoni cellulari, con ottimizzazioni limitate a questi ultimi. Nell'era del 5G, tuttavia, le reti mobili devono supportare dispositivi di vario tipo e con esigenze diverse. Molti degli scenari applicativi menzionati includono la banda larga mobile, l'IoT su larga scala e l'IoT mission-critical. Ognuno di questi scenari richiede tipologie di rete differenti e presenta requisiti diversi in termini di mobilità, contabilità, sicurezza, controllo delle policy, latenza, affidabilità e così via.

Ad esempio, un servizio IoT su larga scala collega sensori fissi per misurare temperatura, umidità, precipitazioni, ecc. Non sono necessari handover, aggiornamenti di posizione e altre funzionalità dei principali telefoni di servizio nella rete mobile. Inoltre, i servizi IoT mission-critical, come la guida autonoma e il controllo remoto dei robot, richiedono una latenza end-to-end di pochi millisecondi, il che è molto diverso dai servizi di banda larga mobile.

Principali scenari applicativi del 5G

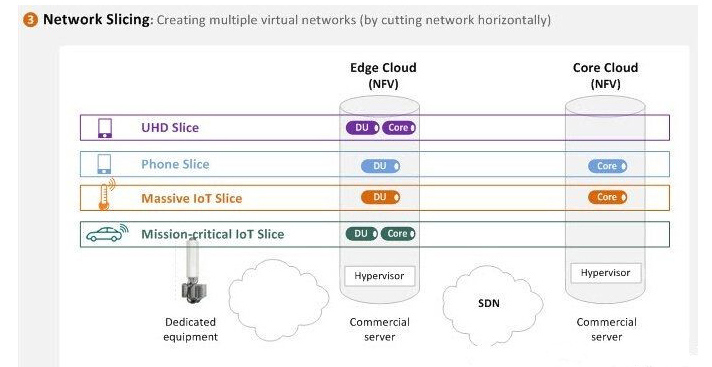

Significa forse che abbiamo bisogno di una rete dedicata per ogni servizio? Ad esempio, una per i telefoni cellulari 5G, una per l'IoT massivo 5G e una per l'IoT mission-critical 5G. Non è necessario, perché possiamo utilizzare il network slicing per separare più reti logiche da una rete fisica distinta, un approccio estremamente conveniente!

Requisiti applicativi per il Network Slicing

La porzione di rete 5G descritta nel white paper sul 5G pubblicato da NGMN è mostrata di seguito:

Come si implementa il Network Slicing end-to-end?

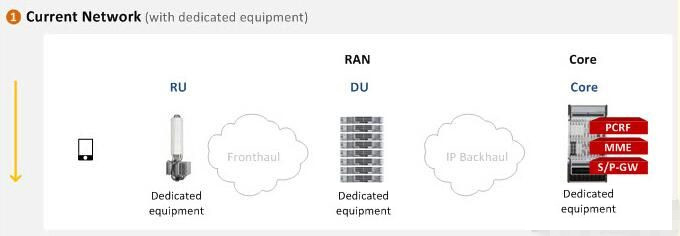

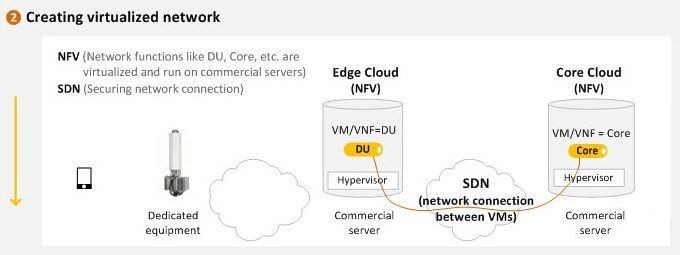

(1) Rete di accesso wireless 5G e rete centrale: NFV

Nelle reti mobili odierne, il dispositivo principale è il telefono cellulare. La RAN (DU e RU) e le funzioni di core sono realizzate con apparecchiature di rete dedicate fornite dai produttori di RAN. Per implementare il network slicing, la virtualizzazione delle funzioni di rete (NFV) è un prerequisito. Fondamentalmente, l'idea principale della NFV è quella di distribuire il software delle funzioni di rete (ovvero MME, S/P-GW e PCRF nel core di pacchetto e DU nella RAN) interamente su macchine virtuali su server commerciali, anziché separatamente sui rispettivi dispositivi di rete dedicati. In questo modo, la RAN viene considerata come il cloud di edge computing, mentre le funzioni di core computing vengono considerate come il cloud di core. La connessione tra le VMS situate all'edge e nel cloud di core viene configurata tramite SDN. Successivamente, viene creata una slice per ciascun servizio (ad esempio, slice per telefoni, slice per IoT massivo, slice per IoT mission-critical, ecc.).

Come implementare uno dei metodi di Network Slicing (I)?

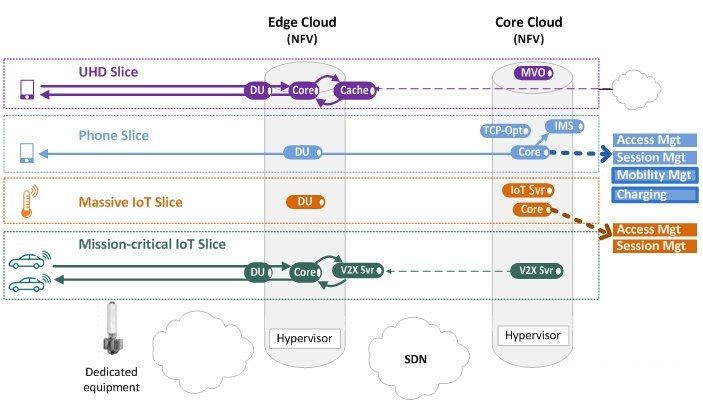

La figura seguente mostra come ogni applicazione specifica del servizio può essere virtualizzata e installata in ogni slice. Ad esempio, lo slicing può essere configurato come segue:

(1)Slicing UHD: virtualizzazione dei server DU, 5G core (UP) e cache nel cloud edge e virtualizzazione dei server 5G core (CP) e MVO nel cloud core

(2) Phone slicing: virtualizzazione dei core 5G (UP e CP) e dei server IMS con funzionalità di mobilità complete nel cloud centrale

(3) Suddivisione IoT su larga scala (ad esempio, reti di sensori): la virtualizzazione di un core 5G semplice e leggero nel cloud centrale non ha capacità di gestione della mobilità

(4) IoT slicing mission-critical: virtualizzazione dei core 5G (UP) e dei server associati (ad es. server V2X) nel cloud edge per ridurre al minimo la latenza di trasmissione

Finora, è stato necessario creare slice dedicate per i servizi con requisiti diversi. Le funzioni di rete virtuali sono collocate in posizioni diverse all'interno di ciascuna slice (ad esempio, edge cloud o core cloud) a seconda delle caratteristiche del servizio. Inoltre, alcune funzioni di rete, come la fatturazione, il controllo delle policy, ecc., possono essere necessarie in alcune slice, ma non in altre. Gli operatori possono personalizzare il network slicing nel modo che ritengono più opportuno, probabilmente nel modo più conveniente.

Come implementare uno dei metodi di Network Slicing (I)?

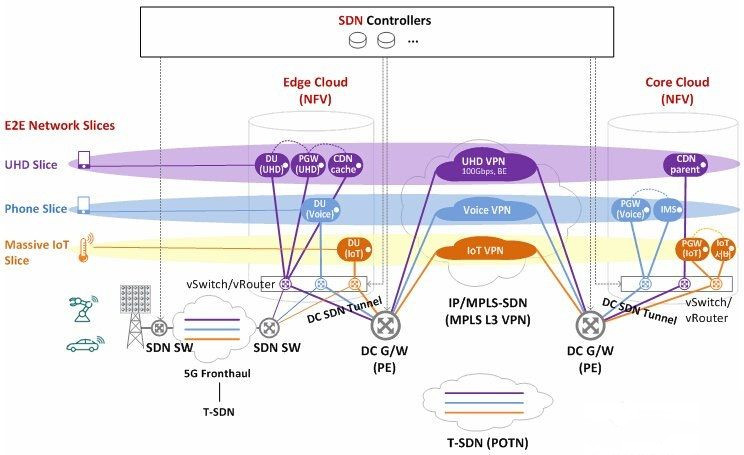

(2) Segmentazione della rete tra cloud periferico e centrale: IP/MPLS-SDN

Il software defined networking (SDN), sebbene fosse un concetto semplice al momento della sua introduzione, sta diventando sempre più complesso. Prendendo come esempio la tecnologia Overlay, essa può fornire una connessione di rete tra macchine virtuali sull'infrastruttura di rete esistente.

Segmentazione di rete end-to-end

Innanzitutto, esaminiamo come garantire la sicurezza della connessione di rete tra le macchine virtuali del cloud periferico e quelle del cloud centrale. La rete tra le macchine virtuali deve essere implementata sulla base di IP/MPLS-SDN e Transport SDN. In questo documento, ci concentriamo su IP/MPLS-SDN fornito dai produttori di router. Sia Ericsson che Juniper offrono prodotti di architettura di rete IP/MPLS SDN. Le operazioni sono leggermente diverse, ma la connettività tra le macchine virtuali basate su SDN è molto simile.

Nel cloud centrale sono presenti server virtualizzati. Nell'hypervisor del server, viene eseguito il vRouter/vSwitch integrato. Il controller SDN fornisce la configurazione del tunnel tra il server virtualizzato e il router DC G/W (il router PE che crea la VPN MPLS L3 nel data center cloud). Vengono creati tunnel SDN (ad esempio MPLS GRE o VXLAN) tra ciascuna macchina virtuale (ad esempio, il core 5G IoT) e i router DC G/W nel cloud centrale.

Il controller SDN gestisce quindi la mappatura tra questi tunnel e la VPN MPLS L3, come ad esempio la VPN IoT. Il processo è identico nell'edge cloud, dove viene creata una slice IoT connessa dall'edge cloud alla dorsale IP/MPLS e fino al core cloud. Questo processo può essere implementato utilizzando tecnologie e standard già consolidati e disponibili.

(3) Segmentazione della rete tra cloud periferico e centrale: IP/MPLS-SDN

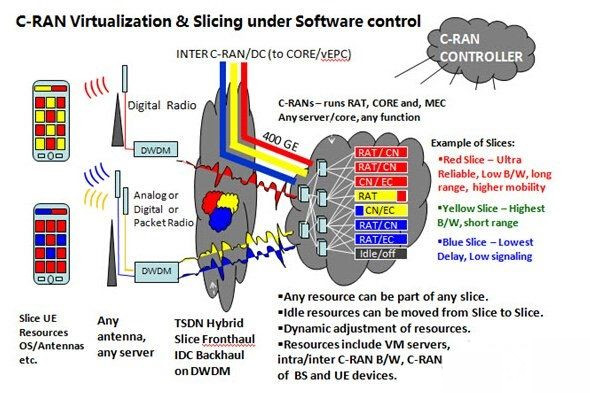

Ciò che rimane ora è la rete fronthaul mobile. Come possiamo separare questa rete fronthaul mobile tra l'edge cloud e l'unità radio 5G (RU)? Innanzitutto, è necessario definire la rete fronthaul 5G. Sono in discussione diverse opzioni (ad esempio, l'introduzione di una nuova rete di inoltro basata su pacchetti ridefinendo la funzionalità di DU e RU), ma non è stata ancora stabilita una definizione standard. La figura seguente è un diagramma presentato al gruppo di lavoro ITU IMT 2020 e fornisce un esempio di rete fronthaul virtualizzata.

Esempio di network slicing 5G C-RAN da parte dell'organizzazione ITU

Data di pubblicazione: 2 febbraio 2024